1Ū░čį

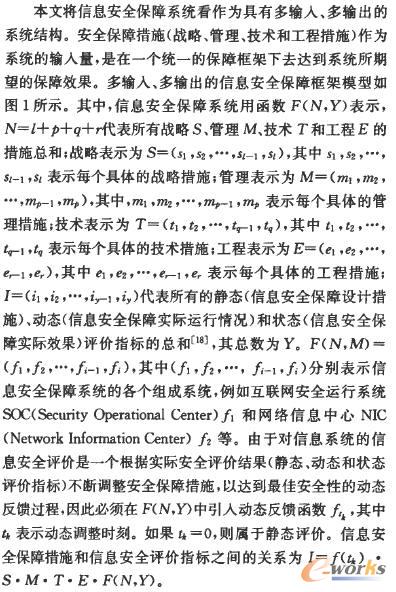

Į╚┌ĪóļŖą┼ĪóūC╚»Īó▒ŻļUĪó├±║ĮĪóĶF┬ĘĪóČÉ╩š║═║ŻĻP8éĆŽĄĮyŻ¼ęį╝░ļŖą┼ŠWĮjĪóÅVļŖŠWĮj║═╗ź┬ōŠWĮj3éĆ╗∙ĄAŠWĮj╩Ū╬ęć°ą┼Žó░▓╚½▒ŻšŽĄ─ųžųąų«ųžĪŻ─┐Ū░Ż¼ųąć°ą┼Žó╗»╦«ŲĮ┼cć°ļHŽ╚▀M╦«ŲĮ▀Ćėą▌^┤¾▓ŅŠÓŻ¼ą┼Žó░▓╚½▒ŻšŽ╔ą┤µį┌║▄ČÓå¢Ņ}žĮ┤²ĮŌøQĪŻ╬ęć°ą┼Žó░▓╚½▒ŻšŽĄ─░lš╣ĮøÜv┴╦3éĆļAČ╬Ż║Ą┌ę╗ļAČ╬×ķå╬ÖC░µĄ─Üó▓ĪČŠ║═Ę└▓ĪČŠ▄ø╝■Ż╗Ą┌Č■éĆļAČ╬×ķÅ─å╬ę╗Ą─Ę└╗ē”«aŲĘųØuŽ“ą┼Žó░▓╚½ŽĄ┴ą«aŲĘ░lš╣Ż╗Ą┌╚²éĆļAČ╬×ķą┼Žó░▓╚½▒ŻšŽ¾wŽĄĄ─Į©įOĪŻą┼Žó░▓╚½▒ŻšŽĄ─ā╚╚▌║═╔ŅČ╚▓╗öÓĄ├ĄĮöUš╣║═╝ė╔ŅŻ«Ą½ę└╚╗┤µį┌ų°Ī░Ņ^═┤ßtŅ^Ż¼─_═┤ßt─_Ī▒Ą─Ų¼├µąįŻ¼ø]ėąÅ─ŽĄĮy╣ż│╠Ą─ĮŪČ╚üĒ┐╝æ]║═ī”┤²ą┼Žó░▓╚½▒ŻšŽå¢Ņ}ĪŻ

ą┼Žó░▓╚½▒ŻšŽå¢Ņ}Ą─ĮŌøQ╝╚▓╗─▄ų╗ę└┐┐╝ā┤ŌĄ─╝╝ągŻ¼ę▓▓╗─▄┐┐║åå╬Ą─░▓╚½«aŲĘĄ─ČčŲ÷ĪŻ╦³ę¬ę└┘ćė┌Å═ļsĄ─ŽĄĮy╣ż│╠Ī¬Ī¬ą┼Žó░▓╚½╣ż│╠SSE(System Security Engineering)ĪŻą┼Žó░▓╚½╣ż│╠╩Ū▓╔ė├╣ż│╠Ą─Ė┼─ŅĪóįŁ└ĒĪó╝╝ąg║═ĘĮĘ©Ż¼üĒ蹊┐Īóķ_░lĪóīŹ╩®┼cŠSūoą┼ŽóŽĄĮy░▓╚½Ą─▀^│╠Ż¼╩ŪīóĮø▀^Ģrķg┐╝“×ūC├„╩Ūš²┤_Ą─╣ż│╠īŹ╩®┴„│╠Īó╣▄└Ē╝╝ąg║═«öŪ░─▄ē“Ą├ĄĮĄ─ūŅ║├Ą─╝╝ągĘĮĘ©ŽÓĮY║ŽĄ─▀^│╠ĪŻ

ė╔ė┌ć°╝ę8éĆųž³cą┼ŽóŽĄĮy║═3éĆųž³c╗∙ĄAŠWĮj▒Š╔ĒŠ∙×ķÅ═ļsĄ─┤¾ą═ą┼ŽóŽĄĮyŻ¼ę“┤╦▒žĒÜ▓╔ė├ŽĄĮy╗»ĘĮĘ©ī”Ųõą┼Žó░▓╚½▒ŻšŽĄ─ą¦╣¹║═ķLą¦ąį▀Mąąįu╣└ĪŻ

2ŽÓĻP╣żū„

─┐Ū░Ż¼ć°ļH╔ŽŽĄĮyĄ─ą┼Žó░▓╚½įuārĘĮĘ©ų„ę¬╩Ū├└ć°ć°╝ę░▓╚½Šų╠ß│÷Ą─ŽĄĮy░▓╚½╣ż│╠─▄┴”│╔╩ņ─Żą═ssE-CMM(SystemSecurity Engineering-Capability Maturity Model)║═ĪČą┼Žó▒ŻšŽ╝╝ąg┐“╝▄ĪĘLATF(Information Assurance TechnicalFramework)ĪŻ

ŽĄĮy░▓╚½╣ż│╠─▄┴”│╔╩ņ─Żą═(SSE-CMM)Ą─ķ_░lį┤ė┌1993─Ļ5į┬├└ć°ć°╝ę░▓╚½Šų░lŲĄ─蹊┐╣żū„ĪŻSSE-CMM┤_Č©┴╦ę╗éĆįuār░▓╚½╣ż│╠īŹ╩®Ą─ŠC║Ž┐“╝▄Ż¼╠ß╣®┴╦Č╚┴┐┼cĖ─╔Ų░▓╚½╣ż│╠īW┐Ųæ¬ė├ŪķørĄ─ĘĮĘ©ĪŻę▓Š═╩ŪšfŻ¼ī”║ŽĖ±Ą─░▓╚½╣ż│╠īŹ╩®š▀Ą─┐╔ą┼ąįŻ¼╩ŪĮ©┴óį┌ī”ę╗éĆ╣ż│╠ĮMĄ─░▓╚½īŹ╩®┼c▀^│╠Ą─│╔╩ņąįįu╣└ų«╔ŽĄ─ĪŻSSE-CMMĒŚ─┐Ą──┐ś╦╩Ūīó░▓╚½╣ż│╠░lš╣×ķę╗š¹╠ūėąČ©┴xĄ─Īó│╔╩ņĄ─Īó┐╔Č╚┴┐Ą─īW┐ŲĪŻ─┐Ū░Ż¼SsEŻ«CMMęčĮø│╔×ķ╬„ĘĮ░l▀_ć°╝ęš■Ė«Īó▄ŖĻĀ║═ę¬║”▓┐ķTĮM┐Ś║═īŹ╩®░▓╚½╣ż│╠Ą─═©ė├ĘĮĘ©Ż¼╩ŪŽĄĮy░▓╚½╣ż│╠ŅIė“└’│╔╩ņĄ─ĘĮĘ©¾wŽĄŻ¼į┌└Ēšō蹊┐║═īŹļHæ¬ė├ĘĮ├µŠ▀ėą┼eūŃ▌pųžĄ─ū„ė├ĪŻ

├└ć°ć°╝ę░▓╚½ŠųLATF(ĪČą┼Žó▒ŻšŽ╝╝ąg┐“╝▄ĪĘ)ī”ą┼Žó░▓╚½╣ż│╠▀Mąą┴╦╔Ņ╚ļ蹊┐Ż¼ęį×ķ▒Żūo├└ć°š■Ė«║═╣żśIĮńĄ─ą┼Žó┼cą┼Žó╝╝ągįO╩®╠ß╣®╝╝ągųĖ─ŽĪŻIATFÅ─š¹¾wĪó▀^│╠Ą─ĮŪČ╚┐┤┤²ą┼Žó░▓╚½å¢Ņ}Ż¼Ųõ┤·▒Ē└Ēšō×ķĪ░╔ŅČ╚Ę└ūoæ┬į(Defensein-Depth)ĪŻIATFÅŖš{╚╦Īó╝╝ągĪó▓┘ū„▀@3éĆ║╦ą─įŁätŻ¼ĻPūó4éĆą┼Žó░▓╚½▒ŻšŽŅIė“Ż║▒ŻūoŠWĮj║═╗∙ĄAįO╩®Īó▒Żūo▀ģĮńĪó▒Żūoėŗ╦ŃŁhŠ│Īóų¦ō╬╗∙ĄAįO╩®ĪŻūŅĮKīóą┼Žó░▓╚½╣ż│╠Ą─ųž³cĘ┼į┌┴╦░lŠ“ą┼Žó▒ŻūoĄ─ąĶŪ¾╔ŽŻ¼╝┤Ī░▒ŻūoąĶŪ¾Ą─ī¦│÷PNEĪ▒Ż¼įö╝Üšf├„┴╦ą┼Žó░▓╚½ŽĄĮy╣ż│╠ISSE(Information Security Systern Engineering)ųąĄ┌ę╗éĆĪóę▓╩ŪūŅųžę¬Ą─ę╗éĆ╗ŅäėĪŻ

į┌ć°ā╚īWąg蹊┐ĘĮ├µŻ¼▒▒Š®Ó]ļŖ┤¾īWą┼Žó░▓╚½ųąą─Ą─ŚŅ┴xŽ╚Į╠╩┌╝░ŲõšnŅ}ĮMį┌▓╔ė├─Ż║²īė┤╬Ęų╬÷Ę©Fuzzy-AHP▀MąąŠWĮj╣źō¶ą¦╣¹įu╣└ĘĮ├µ╚ĪĄ├┴╦ę╗Č©Ą─│╔╣¹Ż╗ŪÕ╚A┤¾īWĄ─Č╬║Żą┬Į╠╩┌╠ß│÷┴╦ę╗ĘNīŹ¾w░▓╚½¾wŽĄĮYśŗŻ╗ć°Ę└┐Ų╝╝┤¾īWĄ─³Sū±ć°čąŠ┐åTį┌ŠWĮj┐╔╔·┤µ╝╝ąg╝░ŲõīŹ¼F┐“╝▄ĘĮ├µ╚ĪĄ├┴╦│╔╣¹Ż╗ć°╝ęą┼Žóųąą─Ą─ģ╬ą└蹊┐┴╦ŠWĮją┼ŽóŽĄĮyĄ─ą┼Žó░▓╚½▒ŻšŽŻ╗į┌ą┼Žó░▓╚½įuār┐“╝▄Īó─Żą═║═╦Ńʩ蹊┐ĘĮ├µŻ¼▒▒Š®┤¾īWėŗ╦ŃÖC┐ŲīW╝╝ąg蹊┐╦∙ą┼Žó░▓╚½īŹ“×╩ęĄ─ąņ▌xĄ╚蹊┐┴╦╗∙ė┌äėæBžÉ╚~╦╣ęÄäØłDĄ─ĀŅæB░▓╚½ł¾Š»ĻP┬ōŻ╗║Ż▄Ŗ╣ż│╠┤¾īWĄ─ģŪĢįŲĮĮ╠╩┌Ą╚╠ß│÷┴╦╗∙ė┌žÉ╚~╦╣ŠWĮjĄ─ą┼Žó░▓╚½’LļUįu╣└ĘĮĘ©Ż╗│╔Č╝╚²┴Ń╩ó░▓ą┼Žó╝╝ągėąŽ▐╣½╦ŠĄ─╬║ųę蹊┐┴╦Å─Č©ąįĄĮČ©┴┐Ą─ŽĄĮyąįą┼Žó░▓╚½ŠC║Ž╝»│╔įu╣└¾wŽĄŻ╗╔Į¢|┤¾īWĄ─³S¹É├±║══§╚AĮ╠╩┌╠ß│÷┴╦ŠWĮj░▓╚½ČÓ╝ē─Ż║²ŠC║ŽįuārĘĮĘ©Ż╗╚Aųą┐Ų╝╝┤¾īWĄ─ążĄ└┼e║═ŚŅ╦žŠĻĮ╠╩┌▀Mąą┴╦ŠWĮj░▓╚½įu╣└─Żą═蹊┐Ż╗▀Ćėą║▄ČÓŲõ╦¹čąŠ┐╚╦åTį┌╚╦×ķę“╦ž║═╣▄└ĒĄ╚ĘĮ├µČ╝ū÷┴╦┤¾┴┐Ą─╣żū„Ż¼╠ß│÷┴╦įSČÓ║▄║├Ą─░▓╚½įu╣└ĘĮĘ©ĪŻ

─┐Ū░Ż¼ėąĻPą┼ŽóŽĄĮyĄ─░▓╚½įuārļm╚╗┤µį┌ų°ČÓĘNČÓśėĄ─Š▀¾wīŹ█`ĘĮ╩ĮŻ¼Ą½į┌╩└Įń╔Ž▀Ćø]ėąą╬│╔ŽĄĮy╗»║═ą╬╩Į╗»Ą─įuār└Ēšō║═ĘĮĘ©ĪŻįuār─Żą═╗∙▒Š╩Ū╗∙ė┌╗ę╔½└Ēšō(Gray Theory)╗“š▀─Ż║²(Fuzzy)öĄīWŻ¼Č°įuārĘĮĘ©╗∙▒Š╔Žė├īė┤╬Ęų╬÷Ę©AHP(Analytic Hierarchy Process)╗“─Ż║²īė┤╬Ęų╬÷Ę©Fuzzy AHPīóČ©ąįę“╦ž┼cČ©┴┐ģóöĄĮY║ŽŻ¼Į©┴ó┴╦░▓╚½įuār¾wŽĄŻ¼▓ó▀\ė├ļ`ī┘║»öĄ║═ļ`ī┘Č╚┤_Č©┤²įuī”Ž¾Ą─░▓╚½ĀŅørĪŻ╔Ž╩÷Ė„ĘN░▓╚½įu╣└╦╝ŽļČ╝╩ŪÅ─ą┼ŽóŽĄĮy░▓╚½Ą──│ę╗éĆĘĮ├µ│÷░lŻ¼╚ń╝╝ągĪó╣▄└ĒĪó▀^│╠Īó╚╦åTĄ╚ĪŻų°ųžė┌įu╣└ŠWĮjŽĄĮy░▓╚½─│ę╗ĘĮ├µĄ─īŹ█`ęÄĘČĪŻį┌▓┘ū„╔Žų„ė^ļSęŌąį▌^ÅŖŻ¼Ųõįu╣└▀^│╠ų„ę¬ę└┐┐£yįćš▀Ą─╝╝ąg╦«ŲĮ║═ī”ŠWĮjŽĄĮyĄ─┴╦ĮŌ│╠Č╚Ż¼╚▒Ę”Įyę╗Ą─ĪóŽĄĮy╗»Ą─░▓╚½įu╣└┐“╝▄Ż¼║▄ČÓįu╣└£╩ät║═ųĖś╦ø]ėą┼c▒╗įuārī”Ž¾Ą─īŹļH▀\ąąŪķør║═ą┼Žó░▓╚½▒ŻšŽĄ─ą¦╣¹ĮY║ŽŲüĒĪŻ

3ŽĄĮy╗»ą┼Žó░▓╚½įu╣└─Żą═

ŽĄĮy╗»ą┼Žó░▓╚½įu╣└╩Ū×ķ┤_▒ŻīŹ╩®ķLą¦ÖCųŲĄ─ą┼Žó░▓╚½▒ŻšŽ╣ż│╠Ż¼ī”ą┼Žó░▓╚½▒ŻšŽĮ©įO▀^│╠▀Mąą▒OČĮ║═ųĖī¦ĪŻŲõā╚╚▌░³└©Ż║(1)╔µ╝░Ęų▓╝ė┌š¹éĆą┼Žó░▓╚½▒ŻšŽ╣ż│╠╔·├³ų▄Ų┌ųąĖ„éĆŁh╣ØĄ─╣ż│╠╗ŅäėŻ¼░³└©Ė┼─ŅČ©┴xĪóąĶŪ¾Ęų╬÷ĪóįOėŗĪóķ_░lĪó╝»│╔Īó░▓čbĪó▀\ąąĪóŠSūo╝░Ė³ą┬Ż╗(2)×ķą┼Žó░▓╚½«aŲĘķ_░lš▀Īó░▓╚½ŽĄĮyķ_░lš▀║═╝»│╔š▀╠ß╣®ą┼Žó░▓╚½▒ŻšŽųĖī¦Ż¼ęį╝░╠ß╣®ą┼Žó░▓╚½Ę■äš║═ą┼Žó░▓╚½╣ż│╠Ą─ĮM┐ŚŻ╗(3)▀mė├ė┌Ė„ĘNŅÉą═║═ęÄ─ŻĄ─ą┼Žó░▓╚½▒ŻšŽ╣ż│╠ĮM┐ŚŻ¼└²╚ńąąśIĪó╔╠śIĪóš■Ė«║═蹊┐ÖCśŗĪŻ

3Ż«1ą┼Žó░▓╚½▒ŻšŽ┐“╝▄─Żą═

ą┼Žó▒ŻšŽŽĄĮyį┌ĮYśŗ╔ŽŠ▀ėąĘų▓╝╩ĮĪóīė┤╬╗»Ą─╠ž³cŻ¼į┌╣”─▄╔ŽŠ▀ėąäėæBĪóČÓśė╗»Ą─╠ž³cĪŻ¼F┤·ą┼Žó▒ŻšŽ¾wŽĄ░³║¼æ┬įĪó╣▄└ĒĪó╝╝ąg║═╣ż│╠¾wŽĄ3┤¾ę¬╦žŻ╗ōĒėąŅAŠ»Īó▒ŻūoĪóÖz£yĪóĘ┤æ¬Īó╗ųÅ═║═Ę┤ō¶6┤¾─▄┴”ĪŻą┼Žó▒ŻšŽįuār▀^│╠┐ńįĮ┴╦ą┼Žó║═ą┼ŽóŽĄĮyĄ─ęÄäØĪóįOėŗĪóīŹ╩®Īó▀\ŠS║═ÅUŚē5éĆ╗∙▒ŠļAČ╬ĪŻę“┤╦Ż¼įuārę╗éĆą┼Žó▒ŻšŽŽĄĮy▒ŻšŽ─▄┴”Ą─┤¾ąĪŻ¼ąĶę¬Å─▓╗═¼Ą─ŠSČ╚▀MąąČ╚┴┐Ż¼╝╚ę¬┐╝æ]¼FėąĄ─░▓╚½┤ļ╩®╩ŪʱØMūŃĄųė∙═■├{Ą─ę¬Ū¾Ż¼ėųę¬┐╝æ]īŹļHĄ─▀\ąąą¦╣¹╩ŪʱØMūŃįOėŗę¬Ū¾ĪŻ

łD1ą┼Žó▒ŻšŽ┐“╝▄─Żą═

ę└ō■╔Ž╩÷ī”▒ŻšŽ─Żą═Ą─Ęų╬÷Ż¼┐╔ęį┐┤│÷▒ŻšŽ┤ļ╩®║═▒ŻšŽą¦╣¹Ą─║├ē─┤µį┌ę“╣¹ĻPŽĄŻ¼╝┤▒ŻšŽ┤ļ╩®╩Ūę“Ż¼▒ŻšŽą¦╣¹╩Ū╣¹ĪŻ▒ŻšŽ┤ļ╩®įĮ▓╗┴”Ż¼▒ŻšŽą¦╣¹Š═įĮ▓ŅŻ¼░l╔·░▓╚½╩┬╝■Ą─┐╔─▄ąįŠ═įĮ┤¾Ż¼Ę┤ų«ę▓│╔┴óĪŻĄ½╩Ū░▓╚½╩┬╝■Ą─░l╔·│²┴╦┼c▒ŻšŽ┤ļ╩®įOų├▓╗«öėąĻPęį═ŌŻ¼į┌║▄┤¾│╠Č╚╔Ž╩▄ĄĮ┼╝╚╗ąįĄ─ė░ĒæĪŻę“Č°Ż¼įuār▒ŻšŽ┤ļ╩®ųĖś╦Å─Č°ŅA£y▒ŻšŽą¦╣¹║═īŹļH▀\ąąą¦╣¹ų«ķg┤µį┌ę╗Č©│╠Č╚Ą─ŽÓĻPĻPŽĄŻ¼╦³éāÅ─▓╗═¼é╚├µĪó▓╗═¼ļAČ╬Ę┤ė│┴╦ŽĄĮyš¹¾wĄ─░▓╚½▒ŻšŽ╦«ŲĮŻ¼Č■š▀╗ź×ķča│õĪŻ▀@ā╔ĘNųĖś╦ĮY║ŽŻ¼╝╚┐╝▓ķ┴╦ŽĄĮyį┌ę╗Č©ĢrŲ┌ā╚īŹļH░▓╚½▒ŻšŽ│╔┐āŻ¼ėų┐╝▓ķ┴╦ŽĄĮyę¬╦ž╝░ŲõĮM║Žųąę“┤ļ╩®▓╗┴”Č°įņ│╔Ą─░▓╚½ļ[╗╝Ż¼▒▄├Ō┴╦įuār▀^│╠Ą─Ų¼├µąįŻ¼─▄ē“▒╚▌^╚½├µČ°┐═ė^ĄžĘ┤ė│ą┼Žó▒ŻšŽĄ─š¹¾w░▓╚½æBä▌ĪŻ

3Ż«2╗∙ė┌ĀŅæBė^£yŲ„Ą─ą┼Žó░▓╚½ŠC║Žįuār─Żą═

▒Š╬─Ė∙ō■¼F┤·┐žųŲ└Ēšō║═ĀŅæB┐žųŲ└ĒšōŻ¼į┌ą┼Žó░▓╚½▒ŻšŽ┐“╝▄─Żą═(ęŖłD1)Ą─╗∙ĄA╔ŽŻ¼Į©┴ó┴╦ę╗éĆ╗∙ė┌ĀŅæBė^£yŲ„Ą─ą┼Žó▒ŻšŽŠC║Žįuār─Żą═Ż¼╚ńłD2╦∙╩ŠĪŻ

įō─Żą═Š▀ėą2éĆĘ┤üŁh┬ĘĪŻ═©▀^ĀŅæBūā┴┐Ą─ėŗ╦ŃĪŻ░▓╚½ī┘ąįųĄ░┤ššę╗Č©Ą─Ę┤ü┐žųŲ┬╔Ę┤ü▌ö╚ļČ╦Ż¼ę▓Š═╩Ūš{š¹░▓╚½▒ŻšŽ┤ļ╩®Ż¼╩╣ą┼Žó▒ŻšŽĄ─▒ŻšŽ─▄┴”äėæBš{š¹Ż¼▓╗öÓĄž▀mæ¬░▓╚½ąĶŪ¾ĪŻŠ▀¾wĄĮ─Żą═ųąŻ¼Ę┤ü┐žųŲĄ─ūā┴┐×ķ▒ŻšŽ┤ļ╩®Ż¼└²╚ń╚ļŪųÖz£yĪóé„▌ö╝ė├▄║═Ę└╗ē”Ą╚ĪŻ▒ŻšŽ┤ļ╩®įOų├▓╗«öŻ¼¾w¼Fį┌─│éĆ▒ŻšŽ┤ļ╩®Ą──│éĆŠ▀¾wģóöĄ▓╗▀m«öŻ¼└²╚ń╝ė├▄╦ŃĘ©Ą─├▄ĶĆķLČ╚ĪóĘ└╗ē”Ą─▀^×VęÄätĄ╚ĪŻ╝┘╚ńį┌š¹¾w▒ŻšŽ─▄┴”ųąėą─│ĒŚ░▓╚½ī┘ąįę¬Ū¾Ą─ŪķørŽ┬Ż¼ę└ō■ūėŽĄĮyÖÓųž▀f£pĄ─Ēśą“ĪŻŽ╚Ęų╬÷ųžę¬ąįūŅĖ▀Ą─ūėŽĄĮyĪŻ╚ń╣¹įōūėŽĄĮy─▄ØMūŃī┘ąįąĶŪ¾Ż¼ät┐╝æ]┤╬ųžę¬ūėŽĄĮyĪŻĘ±ätŻ¼Ęų╬÷įōūėŽĄĮyųąĄ─╗∙ĄAųĖś╦╝»║ŽŻ¼═¼śėę└ō■╗∙ĄAųĖś╦Ą─ÖÓųžŻ¼Å─ūŅųžę¬Ą─╗∙ĄAųĖś╦Ą─░▓╚½┤ļ╩®š{š¹Ż¼š{š¹┴”Č╚×ķ╠ßĖ▀ę╗éĆą“╗»Ą╚╝ēŻ¼╚╗║¾į┘┤╬▀Mąąš¹¾wī┘ąįėŗ╦ŃŻ¼ų▒ĄĮ─▄ē“ØMūŃ╦∙ėąĄ─░▓╚½ī┘ąį▒ŻšŽąĶŪ¾×ķų╣ĪŻ

łD2╦∙╩ŠĄ─ą┼Žó▒ŻšŽįuār─Żą═Ż¼ų„ę¬░³║¼▒ŻšŽ┤ļ╩®╝»║ŽĪó▒ŻšŽą¦╣¹╝»║ŽĪóĀŅæBė^£yŲ„ĪóĀŅæBĘ┤ü┐žųŲ┬╔ĪóīŹļHą¦╣¹Ę┤üĄ╚ĮM│╔ę¬╦žĪŻ

łD2 ╗∙ė┌ĀŅæBė^£yŲ„Ą─ą┼Žó▒ŻšŽŠC║Žįuār─Żą═

į┌┐žųŲ└ĒšōųąŻ¼ĀŅæBė^£yėųĮąĀŅæBųžśŗŻ¼ŲõīŹ┘|Š═╩Ūī”╬’└Ē╔Ž¤oĘ©ų▒Įėė^£yĄ─ĀŅæBūā┴┐▀Mąą╣└ėŗĄ─▀^│╠ĪŻį┌▒Š╬─╦∙įOėŗĄ─╗∙ė┌ĀŅæBė^£yŲ„Ą─ą┼Žó▒ŻšŽįuār─Żą═ųąŻ¼ĀŅæBūā┴┐▀x╚ĪĄ─╩Ūą┼Žó░▓╚½ī┘ąįųĖś╦Ż¼’@╚╗▀@ą®ųĖś╦▓╗Š▀éõ╬’└Ē┐╔ė^£yąįĪŻę“┤╦▒žĒÜśŗįņ▀m«öĄ─ĀŅæBė^£yŲ„Ż¼ī”ą┼Žó░▓╚½ī┘ąį▀Mąą£y╦ŃĪŻ

į┌ą┼Žó▒ŻšŽįuār─Żą═ųąŻ¼ĀŅæBė^£yĄ─▀^│╠Š═╩Ū═©▀^ī”─┐ś╦▒ŻšŽŽĄĮyĮ©┴ó▀m«öĄ─ųĖś╦¾wŽĄŻ¼▓╔╝»ųĖś╦Ż¼╚╗║¾▀Mąąą┼Žó░▓╚½ī┘ąį┴┐╗»ėŗ╦ŃĄ─▀^│╠ĪŻ─┐Ū░Ż¼ī”ą┼Žó░▓╚½ī┘ąįĄ─Č©┴x═∙═∙╩Ūöó╩÷ąįĄ─├Ķ╩÷ĪŻ╚¶ę¬ī”Ųõ▀Mąą┴┐╗»ėŗ╦ŃŻ¼Š═ąĶę¬╩ūŽ╚ĮŌøQā╔éĆå¢Ņ}Ż║ę╗éĆ╩Ūą┼Žó░▓╚½ī┘ąįĄ─┴┐╗»Č©┴xŻ╗ę╗éĆ╩Ūą┼Žó░▓╚½ī┘ąįĄ─┴┐╗»╦ŃĘ©ĪŻį┌¼F┤·┐žųŲšōųąŻ¼ĀŅæBūā┴┐─▄ē“═Ļ╚½Ę┤ė│ŽĄĮyĄ─▀\äėĀŅæBĪŻį┌ą┼Žó▒ŻšŽįuār─Żą═ųąŻ¼ĀŅæBūā┴┐Ī¬Ī¬ą┼Žó░▓╚½ī┘ąįĄ─ėŗ╦ŃĮY╣¹Ż¼╚½├µĘ┤ė│ų°ą┼Žó▒ŻšŽ¾wŽĄĄ─▒ŻšŽ─▄┴”Ż¼╩Ū▀Mąąą┼Žó▒ŻšŽįuārĄ─ūŅĮK─┐ś╦ų«ę╗ĪŻę“┤╦Ż¼ĀŅæBūā┴┐Ą─ėŗ╦Ń╗“š▀šfĀŅæBė^£yŲ„Ą─įOėŗŠ═’@Ą├ė╚×ķųžę¬ĪŻ

╚ńŽĄĮy┐žųŲ└Ēšō╦∙šfŻ¼ĀŅæBĘ┤ü╩ŪīóŽĄĮyĄ─├┐ę╗éĆĀŅæBūā┴┐│╦ęįŽÓæ¬Ą─Ę┤üŽĄöĄŻ¼╚╗║¾Ę┤üĄĮ▌ö╚ļČ╦Ż¼ģó┐╝▌ö╚ļŽÓ╝ėŻ¼ą╬│╔┐žųŲ┬╔Ż¼ū„×ķ╩▄┐žŽĄĮyĄ─┐žųŲ▌ö╚ļĪŻę“┤╦Ż¼Ę┤ü┐žųŲ┬╔Ą─įOėŗ╩ŪĘ┤ü┐žųŲĄ─║╦ą─ĪŻį┌▒Š╬─įOėŗĄ─įuār─Żą═ųąŻ¼ĀŅæBĘ┤ü░l╔·į┌ą┼Žó░▓╚½░┤ī┘ąįėŗ╦Ńų«║¾Ż¼═©▀^▒╚▌^├┐ę╗éĆą┼Žó░▓╚½ī┘ąįĄ─ėŗ╦ŃĮY╣¹║═░▓╚½ąĶŪ¾Ą─▓ŅųĄüĒ┼ąöÓĘ┤ü▀^│╠ĪŻ╚ń╣¹░l¼F─│ę╗éĆ░▓╚½ī┘ąįĄ─ėŗ╦ŃĮY╣¹┤¾ė┌░▓╚½ąĶŪ¾ģ^ķgŻ¼ät┼ąČ©×ķįōī┘ąį▀^Č╚▒ŻšŽŻ¼ąĶę¬ĮĄĄ═▒ŻšŽ┤ļ╩®Ą─▒ŻšŽ╝ēäeĪŻĘ┤ų«Ż¼╚ń╣¹ąĪė┌░▓╚½ąĶŪ¾ģ^ķgŻ¼ät┼ąČ©×ķįōī┘ąį▒ŻšŽ▓╗ūŃŻ¼ąĶę¬╠ßĖ▀▒ŻšŽ┤ļ╩®Ą─▒ŻšŽ╝ēäeĪŻ

ą┼Žó░▓╚½╩Ūę╗éĆ╚½├µĄ─Ė┼─ŅŻ¼░³║¼ą┼ŽóŽĄĮy░▓╚½Īóą┼Žó░▓╚½║═▀\ąą░▓╚½3┤¾īė┤╬Ą─ā╚╚▌ĪŻą┼Žó▒ŻšŽ┤ļ╩®ę└ō■Ųõ▒ŻšŽī”Ž¾ę▓┐╔ęįĘų×ķą┼ŽóŽĄĮy▒ŻšŽ┤ļ╩®Īóą┼Žó░▓╚½▒ŻšŽ┤ļ╩®║═▀\ąą░▓╚½▒ŻšŽ┤ļ╩®3┤¾ŅÉĪŻ

(1)ą┼ŽóŽĄĮy▒ŻšŽ┤ļ╩®▒ŻšŽĄ─╩Ūą┼ŽóŽĄĮyĄ─┐╣ܦąįĪó╔·┤µąį║═ėąą¦ąįŻ¼ī┘ė┌╬’└Ē░▓╚½ĪŻ├µ┼RĄ─ų„ę¬═■├{╩Ū╚╦×ķĄ─╗“ūį╚╗Ą─╬’└ĒŲŲē─Ż¼└²╚ńĄžšĪó╗×─Īó╩®╣żŲŲē─ĪóįOéõūį╚╗└Ž╗»Ą╚ĪŻ▒ŻšŽĄ──┐Ą─╩Ūą┼ŽóŽĄĮyĄųė∙╬’└ĒŲŲē─Ą──▄┴”╗“š▀╬’└ĒŲŲē─░l╔·║¾Ą─╔·┤µ─▄┴”ĪŻų„ꬥ─▒ŻšŽ┤ļ╩®ėąųžę¬įOéõįLå¢┐žųŲĪóÖCĘ┐Į©ų■Ę└╗┐╣šĪó═©ą┼ŠĆ┬Ę║Ž└Ē▓╝ų├║═┐╔┐┐╣®ļŖŽĄĮyĄ╚ĪŻ

(2)ą┼Žó░▓╚½▒ŻšŽ┤ļ╩®▒ŻšŽĄ─╩Ūą┼Žóūį╔ĒĄ─ÖC├▄ąįĪó═Ļš¹ąįĪóšµīŹąįĪó┐╔Ķbäeąį║═▓╗┐╔Ąų┘ćąįĪŻ├µ┼RĄ─ų„ę¬═■├{╩Ūą┼ŽóĖ`╚ĪĪó┤█Ė─ĪóĘ┬├░║═Ąų┘ćĄ╚ĪŻ═■├{Ą─▒Ē¼Fą╬╩Įėą║┌┐═╣źō¶Īó▓ĪČŠĪó╚õŽx║═įp“_Ą╚ĪŻ╝╝ąg▒ŻšŽ┤ļ╩®ėą╔ĒĘ▌šJūCĪóĘ└▓ĪČŠ¾wŽĄĪóįLå¢┐žųŲĪó╝ė├▄╝╝ągĪó░▓╚½ģfūh║═░▓╚½▓┘ū„ŽĄĮyĄ╚ĪŻ

(3)▀\ąą▒ŻšŽ┤ļ╩®▒ŻšŽĄ─╩ŪŽĄĮy▀\ąąĄ─┐╔┐žąįĪó┐╔ė├ąįĪó┐╔┤_šJąįŻ¼▒ŻūCŽĄĮyį┌ØMūŃĘ■äšąĶŪ¾Ą─╦«ŲĮ╔ŽĘĆČ©▀\ąąĪŻų„ę¬├µ┼RĄ─═■├{ėąĘŪĘ©┐žųŲŽĄĮyĪóŠ▄Į^Ę■äš╣źō¶Ą╚ĪŻų„ꬥ─╝╝ąg▒ŻšŽ┤ļ╩®ėąĘ└╗ē”Īó╚ļŪųÖz£yŽĄĮyĪó░▓╚½īÅėŗ╝╝ągĄ╚ĪŻ

ļSų°ą┼Žó▒ŻšŽ╝╝ągĄ─▓╗öÓ░lš╣Ż¼ėąę╗ą®▒ŻšŽ╝╝ągįOéõōĒėą┴╦ČÓĘN▒ŻšŽ─▄┴”ĪŻ└²╚ńĪŻėąą®Ę└╗ē”įOéõ╝»ųą┴╦░³▀^×VĪóĘ└▓ĪČŠĪó╚ļŪųÖz£y║═╝ė├▄é„▌öĄ╚ČÓĘN╣”─▄ĪŻę“┤╦Ż¼ļyęįÅ─╬’└Ēą╬æB╔Žī”▀@ą®▒ŻšŽ┤ļ╩®▀Mąąģ^ĘųĪŻ╦∙ęįŻ¼▒Š╬─╠ß│÷Ą─ą┼Žó▒ŻšŽįuār─Żą═▌ö╚ļ┴┐Ą─▒ŻšŽ┤ļ╩®×ķ▀ē▌ŗ╔ŽĄ─Ė┼─ŅŻ¼╩Ūę╗Č©Ą─▒ŻšŽ╣”─▄║═╝╝ągģóöĄĄ─╝»║ŽŻ¼▓óĘŪųĖĄ─╩Ū╬’└ĒįOéõĪŻ└²╚ńŻ¼Č©┴xĘ└╗ē”Š═╩Ūę╗ĘNł╠ąąŠWĮj▀^×V╣”─▄Ą─▒ŻšŽ┤ļ╩®Ż¼Ųõ╝╝ągģóöĄėą▓ó░l▀BĮėöĄĪóŠWĮjöĄō■░³╠Ä└Ē╦┘Č╚ĪóūŅ┤¾ęÄätöĄĪóĢrčė║═░³▀^×V╦ŃĘ©Ą╚ĪŻ

×ķ┴╦īŹ¼Fī”▒ŻšŽ┤ļ╩®ūį▀mæ¬Ą─Ę┤üš{š¹Ż¼ąĶę¬ī”▒ŻšŽ┤ļ╩®Ą─▒ŻšŽ─▄┴”▀MąąČ╚┴┐ĪŻČ╚┴┐ģó┐╝Ą─ųĖś╦Š═╩Ū├┐éĆ▒ŻšŽ┤ļ╩®ūį╔ĒĄ─╝╝ągģóöĄĪŻČ╚┴┐ĘĮĘ©┐╔ęį▓╔ė├ą“╗»Č╚┴┐Ą─ĘĮ╩ĮĪŻ

ą“╗»Č╚┴┐Ą─╦╝ŽļŠ═╩Ū▓╔ė├ę╗ŽĄ┴ąųĄŻ¼▀@ą®ųĄ▒Ē├„ė╔┤¾ĄĮąĪ╗“ė╔ąĪĄĮ┤¾Ą─Ēśą“Ż¼▓ó▓╗╩ŪĘ┤ė│īŹļHĄ─┤¾ąĪ╗“š▀īŹļHĄ─┤¾ąĪø]ėąęŌ┴xĪŻ└²╚ńŻ¼╝ė├▄╝╝ągųą░┤šš├▄ĶĆķLČ╚▀Mąąą“╗»Č╚┴┐Ż¼┐╔ęįĘų×ķ128╬╗Īó256╬╗Īó1024╬╗Ą╚ÄūéĆ╝ēäeĪŻ▀@śėŻ¼«ö▒ŻšŽ┤ļ╩®ąĶ꬚{š¹ĢrŻ¼┐╔ęį░┤ššąĶę¬░┤╔²ą“╗“ĮĄą“š{š¹▒ŻšŽ┤ļ╩®Ą─Š▀¾wģóöĄĪŻ

Š═ć°╝ęČ°čįŻ¼▒ŻšŽĄ─║╦ą─ą┼ŽóŽĄĮyĄ─ųžę¬ąį╩Ūėąīė┤╬ąį║═▓Ņ«ÉąįĄ─Ż╗Š═Ų¾╩┬śIå╬╬╗Č°čįŻ¼ų¦ō╬ŲõśIäšš²│Ż┴„▐DĄ─Ė„ŅÉą┼ŽóĪóą┼ŽóŽĄĮyųžę¬ąįę▓ėą▓Ņ«ÉĪŻę“┤╦Ż¼śŗĮ©ą┼Žó░▓╚½▒ŻšŽ¾wŽĄąĶę¬ßśī”ą┼Žó║═ą┼ŽóŽĄĮy├µ┼RĄ─═■├{Īóą┼ŽóĄ─ųžę¬ąįĪóą┼ŽóŽĄĮyĄ─ųžę¬ąį║═ŽĄĮyįŌĄĮ╣źō¶ŲŲē─║¾įņ│╔Ą─╬Ż║”│╠Č╚Ą╚ĪŻę└ō■ć°╝ęųŲČ©Ą─Ą╚╝ē▒Żūoś╦£╩įOČ©Ųõ▒ŻūoĄ╚╝ēŻ¼╝Ü╗»░▓╚½ąĶŪ¾ĪŻų╗ėą═©▀^┐ŲīWĘų╬÷Ż¼║Ž└Ē┤_Č©░▓╚½ąĶŪ¾Ż¼▓┼─▄šµš²īŹ¼F┐ŲīW║Ž└ĒĄ─▀mČ╚▒ŻšŽŻ¼╝╚─▄▒▄├Ō▒ŻšŽ▓╗ūŃįņ│╔Ą─ōp╩¦Ż¼ėų▓╗Ģ■ė╔ė┌▀^Č╚▒ŻšŽę²Ų▓╗▒žę¬Ą─└╦┘MĪŻ░▓╚½ąĶŪ¾Ą─┴┐╗»├Ķ╩÷Š═╩Ūę└ō■ą┼Žó░▓╚½ī┘ąįĄ─┴┐╗»Č©┴xŻ¼Ė„ĮM┐ŚÖCśŗę└ō■īŹļHąĶŪ¾Ż¼Įo│÷╦∙ėąą┼Žó░▓╚½ī┘ąįĄ─┴┐╗»Ą─ąĶŪ¾ĄūŠĆĪŻ╝┘įOęįĖ┼┬╩ĘĮĘ©Č©┴xą┼Žó░▓╚½ī┘ąįŻ¼ęįÖC├▄ąį×ķ└²╩ŪŻ║ą┼Žóį┌▓┘ū„▀^│╠ųą▓╗Ģ■▒╗▓Č½@╗“▓Č½@▓╗▒╗ĮŌ├▄Ą─Ė┼┬╩Ż¼┤╦Ģr─│ĮM┐Śī”ą┼Žó▒ŻšŽÖC├▄ąįĄ─ę¬Ū¾×ķ95ŻźŻ¼Ųõ║¼┴xŠ═╩Ūą┼Žó▒ŻšŽŽĄĮyę¬▒ŻšŽųžę¬ą┼Žó▓╗▒╗▓Č½@╗“š▀▓Č½@ų«║¾▓╗▒╗ŲŲĮŌĄ─Ė┼┬╩▓╗─▄Ą═ė┌95ŻźĪŻ

į┌łD2╦∙╩ŠĄ─įuār─Żą═ųąŻ¼īŹļH▒ŻšŽą¦╣¹ū„×ķįuār─Żą═Ą─▌ö│÷┴┐Č°┤µį┌Ż¼šf├„┴╦▒ŻšŽ┤ļ╩®║═īŹļH▒ŻšŽą¦╣¹ų«ķg┤µį┌š²ŽÓĻPąįĪŻ║åå╬üĒšfŻ¼Š═╩Ū▒ŻšŽ┤ļ╩®įOų├įĮĄĮ╬╗Ż¼į┌ę╗Č©ĢrŲ┌ā╚░▓╚½╩┬╝■░l╔·Ą─┤╬öĄŠ═įĮ╔┘Ż¼░▓╚½╩┬╝■įņ│╔Ą─ōp╩¦ę▓įĮąĪĪŻĘ┤ų«Ż¼╚ń╣¹īŹļH▒ŻšŽą¦╣¹▓╗─▄ØMūŃĮM┐Śī”ą┼Žó▒ŻšŽĄ─ę¬Ū¾Ż¼ę▓Š═šf├„▒ŻšŽ┤ļ╩®Ą─įOų├┤µį┌╚▒Ž▌Ż¼ąĶę¬ėąßśī”ąįĄžš{š¹ĪŻ═©▀^ĀŅæBė^£yŲ„£y┴┐Ą─ī┘ąįĮY╣¹╩Ūę╗ĘNĦėąŅAėŗąįĄ─▒ŻšŽ─▄┴”įuārŻ¼┼cīŹļHĄ─▒ŻšŽą¦╣¹┐╔─▄ėąŲ½▓ŅĪŻę“┤╦Ż¼ąĶę¬ę└ō■ę╗Č©ĢrŲ┌ā╚ĮyėŗĄ─īŹļH▒ŻšŽą¦╣¹Ż¼ėąßśī”ąįĄžš{š¹▒ŻšŽ┤ļ╩®ĪŻīŹļHą¦╣¹Ę┤üĄ─╩Ūę╗ĘNĪ░═÷č“ča└╬Ī▒Ą─╦╝ŽļŻ¼ą┼Žó▒ŻšŽ¾wŽĄį┌īŹļH▀\ąąę╗Č©ĢrŲ┌║¾Ż¼ė╔ė┌░▓╚½ą╬ä▌░l╔·┴╦Ė─ūāŻ¼╗“š▀│÷¼Fą┬Ą─░▓╚½═■├{Ą╚įŁę“Ż¼ąĶę¬ī”▒ŻšŽ¾wŽĄ▀Mąąųžą┬ęÄäØ║═įOėŗĪŻ

4ŽĄĮy╗»įu╣└ĘĮĘ©

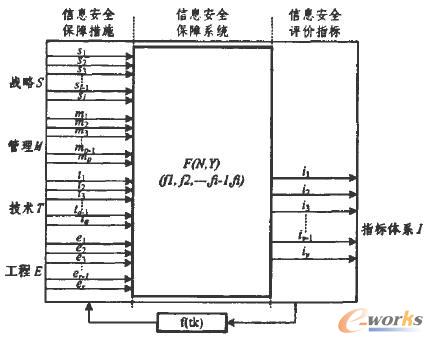

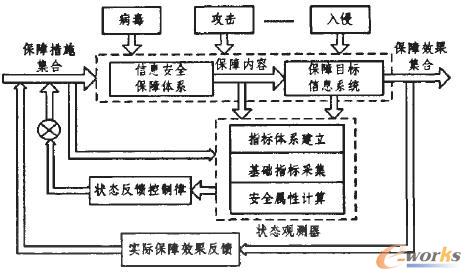

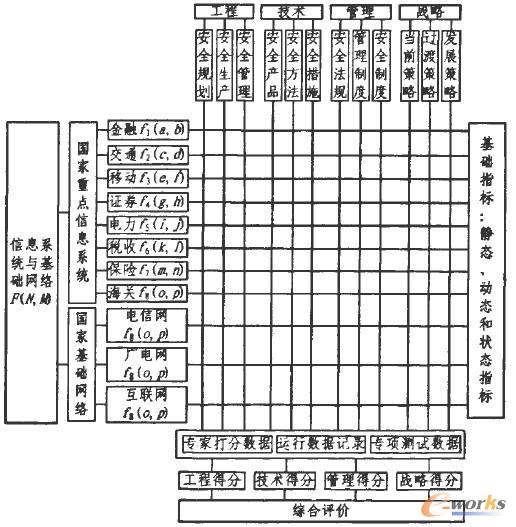

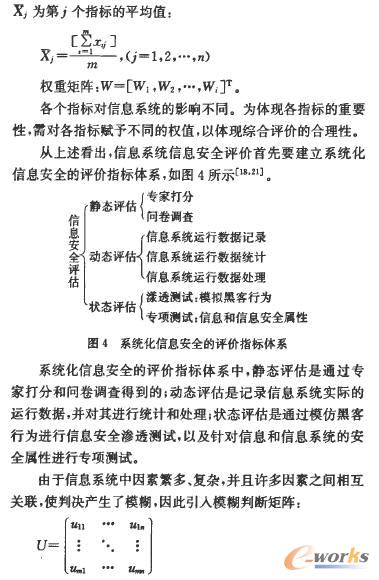

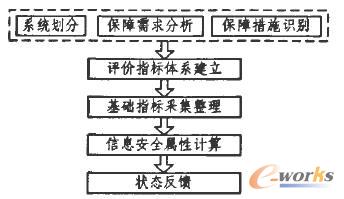

ŽĄĮy╗»Ą─įu╣└ĘĮĘ©Š═╩ŪÅ─æ┬įĪó╣▄└ĒĪó╣ż│╠║═╝╝ąg4éĆĘĮ├µī”ą┼ŽóŽĄĮyĄ─ą┼Žó░▓╚½▀Mąą╚½├µĄ─įu╣└ĪŻą┼Žó░▓╚½įuār░³└©3éĆ▀^│╠Ż║ņoæBįu╣└ĪóäėæBÖz£y║═ĀŅæB▒O┐žĪŻ▒Š╬─╠ß│÷Ą─ą┼ŽóŽĄĮyą┼Žó░▓╚½įuārĘĮĘ©╚ńłD3╦∙╩ŠĪŻ

łD3 ą┼ŽóŽĄĮyą┼Žó░▓╚½įuārĘĮ░Ė

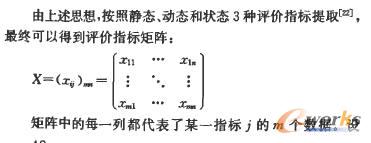

×ķ┴╦ĮŌøQ─Ż║²å¢Ņ}Ż¼╗∙ė┌╗ę╔½└ĒšōųąĻP┬ō┐šķg║═╣Ō╗¼ļx╔ó║»öĄĄ╚Ė┼─ŅŻ¼Č©┴x╗ęī¦öĄ║═╗ę╬óĘųĘĮ│╠Ż¼ė├ļx╔óöĄō■┴ąĮ©┴ó╬óĘųĘĮ│╠ą═Ą─äėæB─Żą═Ż¼╝┤╗ę╔½─Żą═GM(Grey Model)ĪŻ╦³╩Ū▒Šš„ŽĄĮyĄ─╗∙▒Š─Żą═Ż¼Č°Ūę─Żą═ĘŪ╬©ę╗ĪŻ└¹ė├ČÓ╝ēĻP┬ōČ╚Ęų╬÷Ę©GRA╝┤┐╔ĮŌøQą┼ŽóŽĄĮyųąČÓīė┤╬ų«ķgĪó═¼īė┤╬ųąĖ„éĆę“╦žų«ķgĄ──Ż║²ĻP┬ōå¢Ņ}ĪŻ

▀\ė├łD3╦∙╩ŠĄ─įuārĘĮĘ©▀Mąąą┼Žó▒ŻšŽįuārĄ─Š▀¾w┴„│╠╚ńłD5╦∙╩ŠĪŻ

łD5ą┼Žó▒ŻšŽįuār─Żą═╣żū„┴„│╠

ą┼Žó▒ŻšŽįuār─Żą═╣żū„┴„│╠ąĶę¬Įø▀^ŽĄĮyäØĘųĪó▒ŻšŽąĶŪ¾Ęų╬÷Īó▒ŻšŽ┤ļ╩®ūRäeĪóųĖś╦¾wŽĄĮ©┴óĪó╗∙ĄAųĖś╦▓╔╝»š¹└ĒĪóą┼Žó░▓╚½ī┘ąį▀\╦Ń║═ĀŅæBĘ┤üĄ╚ÄūéĆų„ꬣh╣ØĪŻŲõųąŻ¼ŽĄĮyäØĘųĪó▒ŻšŽąĶŪ¾Ęų╬÷Īó▒ŻšŽ┤ļ╩®ūRäe╩Ūįuār£╩éõļAČ╬Ż¼×ķą┼Žó░▓╚½ī┘ąįĄ─ėŗ╦Ń╠ß╣®╗∙ĄAöĄō■ĪŻ

ĮY╩°šZŽĄĮy╗»ą┼Žó░▓╚½įuārĄ─╦╝Žļ╩Ū×ķ┤_Č©ę╗éĆįuārą┼Žó░▓╚½╣ż│╠īŹ╩®Ą─ŠC║Ž┐“╝▄Ż¼╠ß╣®įuārČ╚┴┐┼cĖ─╔Ųą┼Žó░▓╚½╣ż│╠īW┐Ųæ¬ė├ŪķørĄ─ĘĮĘ©ĪŻŽĄĮy╗»įuār─Żą═╝░ŲõįuārĘĮĘ©┐╔▀_ĄĮĄ──┐Ą─:(1)┤_Č©ą┼Žó░▓╚½▒ŻšŽ╣ż│╠Ą─▒ŻšŽ─▄┴”║═─┐ś╦Ż¼(2)═Ļ│╔ą┼Žó░▓╚½▒ŻšŽ╣ż│╠Ą─įOėŗ║═Į©įO;(2)øQČ©ą┼Žó░▓╚½▒ŻšŽ╣ż│╠Ą─═Č┘YøQ▓▀;(3)Į©┴óą┼Žó░▓╚½▒ŻšŽ╣ż│╠Ą─ķLą¦ÖCųŲĪŻŽĄĮy╗»ą┼Žó░▓╚½įuārĄ─ĘĮĘ©▀mė├ė┌╦∙ėąą╬╩ĮĄ─ą┼Žó░▓╚½▒ŻšŽ╣ż│╠Ż¼║Ł╔wą┼Žó░▓╚½▒ŻšŽ╣ż│╠Ą─3éĆĘĮ├µ:░▓╚½ĀŅæBĖ─╔ŲĪóĘ└ūo─▄┴”įu╣└║═▒ŻšŽą¦╣¹įuārĪŻ

Į©┴óĮĪ╚½Ą─ą┼ŽóŽĄĮyĄ─ą┼Žó░▓╚½▒ŻšŽįu╣└ĘĮĘ©¾wŽĄŻ¼╩ŪīŹ╩®ųąć°ą┼Žó░▓╚½æ┬įĄ─ųžę¬▒ŻūCĪŻĮĶų·ą┼Žó░▓╚½▒ŻšŽįuār¾wŽĄī”╬ęć°Ą─ųž³cą┼ŽóŽĄĮy║═║╦ą─śI䚎ĄĮy▀MąąĮyę╗Ęų╬÷║═┐vÖM▒╚▌^Ż¼īóėąų·ė┌ī”╬ęć°ą┼Žó░▓╚½Ę└ė∙æBä▌ū÷│÷┴┐╗»Ą─ĮYšōŻ¼×ķć°╝ę╠ß╣®øQ▓▀ų¦│ųŻ¼ī”╬ęć°ųž³cą┼Žó░▓╚½Į©įOĄ─ęÄäØĪóą┼Žó░▓╚½Į©įOĄ─═Č╚╦Ż¼─╦ų┴ą┼Žó░▓╚½╣▄└Ēš■▓▀Ą─ųŲČ©Īóą┼Žó░▓╚½╝╝ągĄ─蹊┐┼c░lš╣Č╝Š▀ėąųžę¬ęŌ┴xĪŻę“┤╦Ż¼Į©┴óĮĪ╚½Ą─ć°╝ęą┼Žó░▓╚½▒ŻšŽįuār¾wŽĄ╩Ūę╗ĒŚÄ¦ėąæ┬įęŌ┴xĄ─╚╬äšĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮyŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śIäšŅIė“ĪóąąśIæ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śIäš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśIäšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śIĻPūóERP╣▄└ĒŽĄĮyĄ─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śIą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://m.guhuozai8.cn/

▒Š╬─ś╦Ņ}Ż║ŽĄĮy╗»Ą─ą┼Žó░▓╚½įu╣└ĘĮĘ©

▒Š╬─ŠWųĘŻ║http://m.guhuozai8.cn/html/consultation/1083952083.html