ĪĪĪĪ╗∙ė┌äėæB╝ė├▄╝╝ągĄ─ļŖūė╬─╝■╝ė├▄ŽĄĮy(║åĘQ╝ė├▄ŽĄĮy)┐╔ęį╩╣╩▄┐žėŗ╦ŃÖC╦∙«a╔·Ą─ļŖūė╬─╝■į┌Ī░║¾┼_Ī▒ūįäė▒╗╝ė├▄┐žųŲ╠Ä└ĒŻ¼ą╬│╔ā╚▓┐Ī░├„╬─Ī▒║══Ō▓┐Ī░├▄╬─Ī▒Ą─╝ė├▄╬─╝■ĪŻ╝ė├▄ŽĄĮyī”ļŖūė╬─╝■īŹąą╝ė├▄Ą─┐žųŲ─▄┴”Ż¼ų„ę¬╩▄ĄĮ╝ė├▄▓▀┬į║═▀M│╠ūRäeĄ─ųŲ╝sĪŻ╝ė├▄▓▀┬į░³└©Ż║╝ė├▄╦ŃĘ©Īó├▄ĶĆ║═┐žųŲ─Ż╩ĮĄ╚ā╚╚▌Ż¼ė╔╝ė├▄ŽĄĮyĄ─ķ_░l╔╠ųŲėå║═╣▄└ĒŻ¼ė├涤oĘ©ī”Ųõ▀Mąąą▐Ė─ĪŻ▀M│╠ūRäeų„ę¬╩Ūī”╝ė├▄ŽĄĮy╦∙┐žųŲĄ─Ė„ŅÉæ¬ė├▄ø╝■ęį╝░ŽÓæ¬Ą─╬─╝■Ė±╩Į▀Mąą╣▄└ĒŻ¼═¼Ģrę▓░³║¼ī”æ¬ė├│╠ą“Ą─ę╗ą®▓┘ū„╣”─▄Ą─Ž▐ųŲĪŻ▀M│╠ūRäeė╔╝ė├▄ŽĄĮyķ_░l╔╠╠ß╣®▀M│╠ūRäeĘČć·(ŪÕå╬)Ż¼ė├æ¶(ŽĄĮy╣▄└ĒåT)░┤šš▀M│╠ūRäeĘČć·Ż¼ĮY║Žūį╔ĒĄ─╣żū„ŁhŠ│║═ąĶę¬╝ė├▄┐žųŲĄ─ę¬Ū¾▀MąąųŲėå║═╣▄└ĒĪŻ

ĪĪĪĪį┌╝ė├▄ŽĄĮyīŹ╩®ĢrŻ¼ė├æ¶┐╔ęįĖ∙ō■ūį╔ĒĄ─ĮM┐ŚĮYśŗĪóæ¬ė├▄ø╝■ĘNŅÉ║═ļŖūė╬─╝■Ė±╩ĮĄ╚ę“╦žŻ¼ęÄäØ╝ė├▄ŽĄĮyĄ─▀\ąąĘČć·Ż¼╩╣▓╗═¼ĮM┐Ś▓╔ė├▓╗═¼Ą─▀M│╠ūRäeĪŻ╣Pš▀ĮY║ŽGS-DES┤¾╠ņłD╬─Ön░▓╚½╣▄└ĒŽĄĮyŻ¼šf├„╝ė├▄ŽĄĮyīŹ╩®ĢrĄ─▓╝Šų▓▀äØĪŻ

ĪĪĪĪę╗Īó╝ė├▄ŽĄĮyĄ─æ¬ė├ŁhŠ│

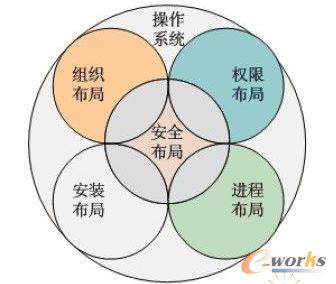

ĪĪĪĪ╩╣ė├╝ė├▄ŽĄĮyī”ļŖūė╬─╝■▀Mąą╝ė├▄┐žųŲŻ¼ę¬╗∙ė┌TCP/IPģfūhĄ─Šųė“ŠWĪóWindows▓┘ū„ŽĄĮy║═ŽÓæ¬æ¬ė├▄ø╝■ŁhŠ│Ż¼ę“┤╦Ż¼į┌ęÄäØ╝ė├▄ŽĄĮyæ¬ė├ŁhŠ│ĢrŻ¼æ¬Å─ĮM┐ŚĪóŠWĮjĪó▄ø╝■║═Ę└ČŠĄ╚ę“╦ž▀MąąĘų╬÷Ż¼▓▀äØ│÷ūŅ╝čĄ─æ¬ė├ŁhŠ│ĪŻ

ĪĪĪĪ1.ĮM┐ŚŁhŠ│

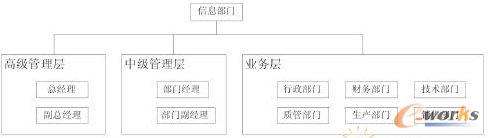

ĪĪĪĪ×ķ┴╦ŠS│ųš²│ŻĄ─ĮøĀI╗ŅäėŻ¼ė├æ¶Č╝░┤ššé„ĮyĄ─ļ`ī┘ĻPŽĄĮ©┴óĮM┐ŚĮYśŗŻ¼░čĖ„ĒŚ╣żū„ĘųäeĪóĘųŅÉ▀Mąąé„▀fĪó▀\ū„Īó▒O┐ž║═╣▄└ĒŻ¼▓╗═¼ąį┘|Ą─åT╣ż░┤ššśIäšĻPŽĄŽÓæ¬┼õ╠ūĪŻį┌é„ĮyĄ─ĮM┐Śśŗ╝▄ųąŻ¼┐éĮø└Ēī”š¹éĆĮM┐Ś▀Mąą╣▄└ĒŻ¼Ė▒┐éĮø└Ēģfų·┐éĮø└Ēī”▓┐ĘųśIäš▀Mąą╣▄└ĒŻ¼▓┐ķTĮø└Ēų╗ī”▒Š▓┐ķT▀Mąą╣▄└ĒŻ¼▀\ąąÖCųŲ×ķļ`ī┘ą═ĪŻĄ½į┌ą┼Žó╗»ŠWĮjŽ┬Ż¼ėŗ╦ŃÖCįOéõęį╝░ŠWĮjŁhŠ│ätė╔ą┼Žó▓┐ķT▀Mąą╚½├µ╣▄└ĒŻ¼░┤ššėŗ╦ŃÖC╦∙╔µ╝░Ą─śIäš║═ąąš■ĮŪ╔½▀Mąą▓╝ŠųŻ¼╚ńłD1╦∙╩ŠĪŻą┼Žó▓┐ķT╣▄└Ēš▀(Įø└Ē)║═ŠWĮj╣▄└ĒåT×ķŠWĮjĮM┐ŚĮYśŗĄ─ūŅĖ▀╣▄└Ēš▀Ż¼ī”š¹éĆŠWĮjĮM┐ŚĮYśŗ║═▀\ąąĀŅæB▀MąąįOėŗĪó▒O┐ž║═ŠSūoĪŻ

łD1 ŠWĮjĮM┐ŚĮYśŗ╩ŠęŌłD

ĪĪĪĪ2.ŠWĮjŁhŠ│

ĪĪĪĪ└¹ė├Šųė“ŠW(LAN)╝╝ągŻ¼īóĘų╔óį┌ėąŽ▐Ąž└Ē┐šķgĘČć·ā╚Ą─ČÓ┼_ėŗ╦ŃÖCęį╝░═Ōć·įOéõŻ¼═©▀^é„▌öįOéõ▀BĮėŲüĒŻ¼░┤ššTCP/IPģfūhīŹ¼Fėŗ╦ŃÖCų«ķgĄ─ŽÓ╗ź═©ėŹĪó╣▓ŽĒ┘Yį┤║═╝»ųą╣▄└ĒŻ¼╚ńłD2╦∙╩ŠĪŻ

łD2 ŠWĮj═žōõ╩ŠęŌłD

ĪĪĪĪ×ķ┴╦į┌Šųė“ŠWųą─▄ē“£╩┤_šęĄĮ╦∙╣▄└ĒĄ─ėŗ╦ŃÖCęį╝░ėŗ╦ŃÖCų«ķgŽÓ╗źé„▌öĄ─öĄō■Ż¼TCP/IPģfūhĮo├┐ę╗┼_╝ė╚ļŠųė“ŠWĄ─ėŗ╦ŃÖCĘų┼õ┴╦ę╗éĆ╬®ę╗Ą─ĄžųĘŻ¼╝┤IPĄžųĘŻ¼▀@╩ŪŠųė“ŠW─▄ē“š²│Ż▀\ąąĄ─╗∙ĄAĪŻ═¼ĢrŻ¼×ķ┴╦╝ėÅŖŠųė“ŠWā╚▓╗═¼╣żū„ģ^ė“Ą─░▓╚½┐žųŲŻ¼Šųė“ŠW═∙═∙▓╔ė├Ī░ė“(Domain)Ī▒╣▄└ĒĄ──Ż╩ĮĪŻ╩╣╝ė╚ļĪ░ė“Ī▒╣▄└ĒĄ─ėŗ╦ŃÖCŻ¼─▄ē“┐ņ╦┘įLå¢║═é„▌ööĄō■ĪŻČ°ī”ė┌┤¾ą═Šųė“ŠW(ėŗ╦ŃÖCöĄ┴┐│¼▀^100┼_)ät┐╔░┤šš▓┐ķT╗“╣żū„ąį┘|Ą─▓╗═¼Ż¼Į©┴ó▓╗═¼Ą─Ī░ė“Ī▒Ż¼ųŲėå▓╗═¼Ą─Ī░▓▀┬įĪ▒Ż¼ī”▓╗═¼▓┐ķT╗“ėŗ╦ŃÖCų«ķgĄ─įLå¢▀Mąą╚╦×ķĄ─Ž▐ųŲĪŻę“┤╦Ż¼╝ė├▄ŽĄĮy▀\ąąĄ─ŠWĮjŁhŠ│▒žĒÜØMūŃęįŽ┬Śl╝■Ż║

ĪĪĪĪó┘╗∙ė┌TCP/IPģfūhĄ─Šųė“ŠW;

ĪĪĪĪó┌├┐┼_ėŗ╦ŃÖCæ¬ėąę╗éĆIPĄžųĘ(╣╠Č©IPĄžųĘūŅ╝č)Ż¼╠žäe╩Ūū„×ķŠųė“ŠW╣▄└Ēė├Ą─Ę■äšŲ„▒žĒÜėąę╗éĆ╣╠Č©Ą─IPĄžųĘ;

ĪĪĪĪó█ų┴╔┘ėąę╗éĆĪ░ė“Ī▒Ż¼╩╣▀BĮėį┌Šųė“ŠWĄ─ėŗ╦ŃÖC╝ė╚ļĪ░ė“Ī▒╣▄└ĒĘČć·ĪŻ

ĪĪĪĪ3.▄ø╝■ŁhŠ│

ĪĪĪĪėŗ╦ŃÖC─▄ē“š²│Ż▀\ąą║═╩╣ė├Ż¼▒žĒÜėąŽÓæ¬Ą─▄ø╝■ŁhŠ│Ż¼╚ń▓┘ū„ŽĄĮy╗“æ¬ė├▄ø╝■Ą╚ĪŻį┌╗∙ė┌TCP/IPģfūhĄ─Šųė“ŠWŻ¼Ųõėŗ╦ŃÖCĄ─▄ø╝■×ķŻ║

ĪĪĪĪó┘ī”ė├ė┌Šųė“ŠW▀Mąą╣▄└ĒĄ─ėŗ╦ŃÖCŻ¼ę╗░ŃĘQ×ķŠWĮj╣▄└ĒĘ■äšŲ„Ż¼Ųõ▓┘ū„ŽĄĮyę╗░Ń▓╔ė├Server░µ▒ŠĄ─Windows ŽĄĮy;

ĪĪĪĪó┌ī”ė┌Ųõ╦¹ėŗ╦ŃÖC┐╔ęį▓╔ė├╚╬║╬Ą─░µ▒ŠĄ─Windows▓┘ū„ŽĄĮy(│²Windows32/95═Ō);

ĪĪĪĪó█ī”ė┌«a╔·╣żū„│╔╣¹(ļŖūė╬─╝■)Ą─æ¬ė├▄ø╝■Ż¼ļŖūė╬─Ön▄ø╝■(WordĄ╚)ĪóļŖūėłDÖn▄ø╝■(CADŽĄĮyĄ╚)║═╚²ŠS─Żą═▄ø╝■(Pro/ENGINEERĄ╚)ät┐╔╩╣ė├╚╬║╬░µ▒ŠŻ¼Ą½▒žĒÜ┼cWindowsŽĄĮyŽÓŲź┼õĪŻ

ĪĪĪĪ4.Ę└ČŠŁhŠ│

ĪĪĪĪį┌ŠWĮjŁhŠ│ųąĄ─ėŗ╦ŃÖCŽĄĮyŻ¼ę╗░ŃČ╝┼õéõĘ└ÜóČŠ▄ø╝■Ż¼ė├ė┌Ę└ų╣║═ŪÕ│²═Ō▓┐╚ļŪųĄ─ėŗ╦ŃÖC▓ĪČŠĪŻWindows▓┘ū„ŽĄĮyŠ═╠ß╣®┴╦Ę└╗ē”║═░▓╚½ųąą─╣”─▄─ŻēKŻ¼ī”Ūų╚ļŠWĮj╗“ėŗ╦ŃÖCĄ─▓ĪČŠ▀MąąŅAĘ└║═ŪÕ│²ĪŻ═¼ĢrŻ¼ėŗ╦ŃÖC╩╣ė├š▀▀Ć┐╔╩╣ė├īŻė├Ą─Ę└ÜóČŠ▄ø╝■Ż¼Į©┴óĄ┌Č■Ą└Ę└ŠĆĪŻ

ĪĪĪĪČ■Īó╝ė├▄ŽĄĮyĄ─▓╝ŠųęÄäØ

ĪĪĪĪį┌ŪÕ│■┴╦æ¬ė├ŁhŠ│║¾Ż¼ąĶę¬ī”╝ė├▄ŽĄĮyĄ─▀\ė├▀Mąą▓▀äØ║═▓╝ŠųŻ¼ęįūŅ║Ž└ĒĄ─▓╝ŠųīŹ¼FļŖūė╬─╝■Ą─░▓╚½┐žųŲ║═╝ė├▄ŽĄĮyĄ─▀\ąąĀŅæBŻ¼╚ńłD3╦∙╩ŠĪŻ

łD3 ╝ė├▄ŽĄĮy▓┐╩╩ŠęŌłD

ĪĪĪĪ1.ĮM┐Ś▓╝Šų

ĪĪĪĪ╣Pš▀į┌┤╦īó╩╣ė├╝ė├▄ŽĄĮyĄ─╚╦åTäØĘų×ķ╚²ŅÉŻ¼╝┤Ųš═©╚╦åTĪó╣▄└Ē╚╦åT║═ŠSūo╚╦åTŻ¼Ęųäeī”╦¹éāį┌╝ė├▄ŽĄĮyųąĄ─Ąž╬╗ĪóĮŪ╔½ęį╝░ÖÓŽ▐▀MąąĘų╬÷ĪŻ

ĪĪĪĪ(1)śIäš▓┐ķTĪŻ╝ė├▄ŽĄĮyĄ─╩╣ė├╚╦åTę╗░ŃÜwī┘─│éĆ▓┐ķTŻ¼▓óė╔▓┐ķTĮø└Ēžōž¤╚š│ŻĄ─śIäšĮM┐Ś║═╣▄└ĒŻ¼ęįą╬│╔ęį▓┐ķTĮø└Ē×ķųąą─Ą─╗∙īė╣▄└Ē─Ż╩ĮĪŻī”ė┌ę╗éĆ▓┐ķTŻ¼╚╦åTŽÓī”ĘĆČ©Ż¼╦∙╩╣ė├Ą─æ¬ė├▄ø╝■ę▓ŽÓī”ĘĆČ©Ż¼ęį▓┐ķT×ķ╗∙ĄAĄ─╚╦åT▓╝Šų╩Ū╝ė├▄ŽĄĮyī”╚╦åT╣▄└ĒĄ─╗∙ĄAĪŻ

ĪĪĪĪ(2)╣żū„ĒŚ─┐ĪŻĒŚ─┐╣▄└Ē╩Ūę╗ĘN│ŻęŖĄ─╣▄└Ē─Ż╩ĮŻ¼╩Ūė╔Ė„▓┐ķT│ķš{╚╦åT┼RĢrĮM│╔Ż¼ĒŚ─┐ĮY╩°ĢrŻ¼ģó┼cš▀īó╗žĄĮĖ„ūįĄ─▓┐ķTĪŻę“┤╦Ż¼ęįĒŚ─┐ą╬╩ĮĄ─╚╦åT▓╝ŠųŠ▀ėą┼RĢrąįŻ¼╚╦åT▓╗╣╠Č©Ż¼╦∙╩╣ė├Ą─æ¬ė├▄ø╝■ę▓▓╗╣╠Č©ĪŻ

ĪĪĪĪ(3)╣▄└Ē╚╦åTĪŻī”ė┌╣▄└Ē╚╦åTę╗░ŃĘų×ķĖ▀īė╣▄└Ēš▀(╚ń┐éĮø└ĒĪóĖ▒┐éĮø└ĒĄ╚)Īóųąīė╣▄└Ēš▀(╚ń▓┐ķTĮø└ĒĪó▓┐ķTĖ▒Įø└Ē)║═╗∙īė╣▄└Ēš▀(╚ń░ÓĮMķL)Ż¼Ęųäe│ąō·ų°▓╗═¼Ą─ąąš■╣▄└ĒĮŪ╔½ĪŻ╣▄└Ēš▀ŽÓī”▌^ĘĆČ©Ż¼╦∙╩╣ė├Ą─æ¬ė├▄ø╝■░┤ššŽÓī”æ¬Ą─╣▄└ĒĘČć·ŽÓī”ĘĆČ©ĪŻ

ĪĪĪĪ(4)ŽĄĮyŠSūoĪŻŽĄĮy╣▄└Ē╚╦åTŠ▀ėą╠ž╩ŌĄ─Ąž╬╗Ż¼ļm╚╗ŽĄĮy╣▄└Ē╚╦åTļ`ī┘IT╣▄└Ē▓┐ķTŻ¼Įė╩▄Ė▀╝ē╣▄└Ēš▀Ą─ŅIī¦Ż¼Ą½į┌ŽĄĮy╣▄└Ē║═ŠSūoųąŠ▀ėą║▄Ė▀Ą─╣▄└ĒĄž╬╗ĪŻŽĄĮy╣▄└Ē╚╦åTŽÓī”▒╚▌^ĘĆČ©Ż¼╦∙╩╣ė├Ą─æ¬ė├▄ø╝■▌^╚½├µŻ¼┐╔ęįĖ▓╔wš¹éĆė├æ¶╚║ĪŻ

ĪĪĪĪ2.░▓čb▓╝Šų

ĪĪĪĪ╝ė├▄ŽĄĮy░▓čb▓╝ŠųĄ─║Ž└Ēąįų▒Įė╔µ╝░ĄĮą┼Žó░▓╚½Ą─▒Żūo┼c╣▄└ĒĪŻ╝ė├▄ŽĄĮyĄ─░▓čb▓╝Šųę╗░ŃĘų×ķ╣▄└ĒĘ■äšīė(Ę■äšČ╦)░▓čb║═æ¬ė├īė(┐═æ¶Č╦)░▓čbĪŻŲõųąŻ¼æ¬ė├īė░▓čb▒žĒÜį┌╣▄└ĒĘ■äšīėĄ─Ī░ųĖī¦Ī▒Ž┬Ż¼ĘĮ─▄═Ļ│╔░▓čbĪŻ

ĪĪĪĪ(1)╣▄└ĒĘ■äšīėĪŻ╣▄└ĒĘ■äšīėų„ę¬│ąō·╝ė├▄ŽĄĮyĄ─įS┐╔┐žųŲĪó╝ė├▄▓▀┬į║═╣”─▄╣▄└ĒĄ╚╣”─▄ĪŻ╣▄└ĒĘ■äšīė░▓čbį┌╣▄└ĒĘ■äšŲ„╔ŽŻ¼ė╔▄ø╝■µi(╗“ĘQ╝ė├▄µi)┼cŽÓæ¬Ą─╝ė├▄ŽĄĮy╣▄└ĒŲĮ┼_ĮM│╔ĪŻ

- ▄ø╝■µiŻ║╝ė├▄ŽĄĮy└¹ė├▄ø╝■µi(ė▓╝■)īŹ¼F╝ė├▄ŽĄĮyĄ─╩╣ė├įS┐╔öĄ┴┐(╣سcöĄ╗“ĮKČ╦öĄ)Īó╝ė├▄╦ŃĘ©Īó├▄ĶĆęį╝░ė├æ¶ī┘ąįĄ╚Ż¼▄ø╝■µiė╔ķ_░l╔╠ųŲū„▓ó╠ß╣®Ż¼ė├æ¶▓╗─▄ī”▄ø╝■µi▀MąąįOų├║═Ė─äėĄ╚▓┘ū„ĪŻ

- ╝ė├▄ŽĄĮy╣▄└ĒŲĮ┼_Ż║╝ė├▄ŽĄĮy░▓čb═Ļ«ģ║¾Ż¼ŽĄĮy╣▄└Ē╚╦åTĢ■ĄŪõø╝ė├▄ŽĄĮy╣▄└ĒŲĮ┼_▀Mąą╚╦åTĮM┐ŚĪó▓┘ū„ÖÓŽ▐║═▀M│╠▓╝ŠųĄ╚ę╗ŽĄ┴ąĄ─įOų├║═ųŲėåĪŻ═¼ĢrŻ¼░┤šš╩┬Ž╚Ą─▓╝ŠųęÄäØŻ¼ųŲū„Ųš═©æ¬ė├īėĪóŠ▀ėą─│ĒŚ╣▄└Ē╣”─▄Ą─æ¬ė├īėŻ¼ęį╝░ļxŠW╩╣ė├Ą─æ¬ė├īė░▓čb│╠ą“ĪŻ

ĪĪĪĪ(2)æ¬ė├īėĪŻ╝ė├▄ŽĄĮyæ¬ė├īėĘų×ķ╚²ĘNą╬╩ĮŻ¼╝┤Ųš═©æ¬ė├īėĪóŠ▀ėą─│ĒŚ╣▄└Ē╣”─▄Ą─æ¬ė├īė║═ļxŠW╩╣ė├Ą─æ¬ė├īėĪŻæ¬ė├īėĄ─░▓čb│╠ą“Š∙ė╔╝ė├▄ŽĄĮy╣▄└ĒŲĮ┼_žōž¤ųŲū„▓ó░▓čbŻ¼æ¬ė├īė░▓čb║¾Ż¼ėŗ╦ŃÖCī”æ¬ė├īė│╠ą“▓╗─▄ąČ▌dŻ¼▓óļSėŗ╦ŃÖCåóäėČ°åóäėĪŻ

- Ųš═©æ¬ė├īėų„ę¬ė├ė┌Ųš═©åT╣żĪó╗∙īė╣▄└Ēš▀║═ųąīė╣▄└Ēš▀ĪŻŲš═©æ¬ė├īėī”«a╔·Ą─ļŖūė╬─╝■ūįäėĮoėĶ╝ė├▄╠Ä└ĒŻ¼ėŗ╦ŃÖC╩╝ĮK╠Äė┌╩▄┐žĀŅæBĪŻ

- Š▀ėą╣▄└Ē╣”─▄Ą─æ¬ė├īėų„ę¬ė├ė┌Ė▀īė╣▄└Ēš▀║═╝ė├▄ŽĄĮyĄ─ŽĄĮy╣▄└ĒåTĪŻŠ▀ėą╣▄└Ē╣”─▄Ą─æ¬ė├īė░┤šš╣▄└Ēš▀Ą─╣żū„ąį┘|Ż¼ĘųäeųŲū„ęįą╬│╔ųT╚ń╚šųŠ╣▄└ĒĪóė├æ¶╣▄└ĒĪó├▄ĶĆ╣▄└ĒĪó┐┌┴Ņ╣▄└Ē║═┤“ėĪ╣▄└ĒĄ╚▓╗═¼╣▄└Ē╣”─▄Ą─æ¬ė├īėĪŻī”ė┌╩╣ė├Š▀ėą╣▄└Ē╣”─▄Ą─æ¬ė├īėėŗ╦ŃÖCŻ¼▒žĒÜ░▓čbŲš═©æ¬ė├īėŻ¼╩╣ė├ĢrŻ¼┐╔ęįĖ∙ō■Ī░ł÷Š░Ī▒Ą─▓╗═¼Ż¼ūįąąåóäė╗“ĻPķ]Ųš═©æ¬ė├īėĪŻ

- ļxŠW╩╣ė├Ą─æ¬ė├īėų„ę¬ė├ė┌ųT╚ń╣Pėø▒ŠļŖ─Xį┌ęŲäėļxŠWŪķørŽ┬Ą─╩╣ė├ĪŻļxŠW╩╣ė├Ą─æ¬ė├īė┼cŲš═©æ¬ė├īėĄ─╣”─▄ŽÓ╦ŲŻ¼ų╗╩Ūį┌┐žųŲĢrķg║═┐žųŲ┤╬öĄ╔Ž┤µį┌▓Ņ«ÉĪŻ═¼ĢrŻ¼ļxŠW╩╣ė├Ą─æ¬ė├īė▀Ćīó┼cėŗ╦ŃÖCī┘ąįöĄō■▀MąąĪ░└”ĮēĪ▒Ż¼╩╣ų«¤oĘ©ōQÖC╩╣ė├ĪŻ

ĪĪĪĪ3.▀M│╠▓╝Šų

ĪĪĪĪį┌▀M│╠▓╝Šųų«Ū░Ż¼ąĶę¬ī”├┐éĆ▓┐ķT╗“éĆ╚╦╩╣ė├Ą─æ¬ė├▄ø╝■▀Mąąš{▓ķĪóĮyėŗ║═Ęų╬÷Ż¼░┤šš▓┐ķT╗“éĆ╚╦Ą─śIäšĀŅæBŻ¼┤_Č©╩╣ė├║╬ĘNæ¬ė├▄ø╝■ęį╝░ŽÓæ¬Ą─░µ▒Š║═╬─╝■Ė±╩ĮĄ╚ĪŻ▒žę¬ĢrŻ¼┐╔ī”æ¬ė├▄ø╝■▀MąąĮyę╗ęÄäØŻ¼╝ė├▄ŽĄĮy┐╔ęį░┤šš▓┐ķT╗“éĆ╚╦╩╣ė├▄ø╝■Ą─Ūķør▀Mąą▀M│╠▓╝ŠųŻ¼▓┐ķTų«ķgĄ─▀M│╠ūRäeŠ▀ėą▓Ņ«ÉąįŻ¼ ▓óĢ■ļSų°æ¬ė├▄ø╝■Ą─ūā╗»ū÷│÷š{š¹ĪŻ

ĪĪĪĪ4.ÖÓŽ▐▓╝Šų

ĪĪĪĪį┌╝ė├▄ŽĄĮyųąŻ¼ÖÓŽ▐Ą─įOų├┼c▓╝Šų╩ŪĖ∙ō■╩╣ė├š▀Ą─ąąš■Ąž╬╗║═śIäšĘČć·ėĶęį▓╝ŠųŻ¼▓╗═¼Ą─ėŗ╦ŃÖC┐╔ęį┘xėĶ▓╗═¼Ą─ÖÓŽ▐ĪŻÖÓŽ▐┐╔ęįķLŲ┌ōĒėąŻ¼ę▓┐╔ęį┼RĢrōĒėąĪŻ╝ė├▄ŽĄĮyĄ─ÖÓŽ▐┐╔Ęų×ķŽĄĮyÖÓŽ▐║═ī”Ž¾ÖÓŽ▐Īó┼RĢrÖÓŽ▐║═ķLŲ┌ÖÓŽ▐Īó¬Ü┴óÖÓŽ▐║═╣▓ėąÖÓŽ▐Ą╚ČÓĘNą╬╩ĮĪŻ

ĪĪĪĪ(1)ŽĄĮyÖÓŽ▐║═ī”Ž¾ÖÓŽ▐ĪŻ╝ė├▄ŽĄĮyßśī”┐═æ¶Č╦ŽĄĮy╗“ļŖūė╬─╝■ĘųäeųŲėå▓┘ū„ÖÓŽ▐Ż¼╩╣Š▀ėąÖÓŽ▐Ą─┐═æ¶Č╦(ė├æ¶)ī”Š▀ėą─│ĒŚ╣▄└Ē╣”─▄Ą─┐═æ¶Č╦ŽĄĮy╗“ļŖūė╬─╝■▀Mąą▓┘ū„ĪŻ

- ŽĄĮyÖÓŽ▐Ż║ī”┐═æ¶Č╦Ą─▀h│╠ū└├µĄŪõøĪóą▐Ė─ĄŪõøĘ■äšŲ„IPĄžųĘĪó╚╦╣ż═Żė├╝ė├▄ŽĄĮyĪóĮ¹ų╣╩╣ė├┐═æ¶Č╦ęį╝░ėŗ╦ŃÖC▓┐Ęųė▓╝■įOéõĄ─░▓čbĪóåóė├╗“ąČ▌dĄ╚▓┘ū„▀MąąŽ▐ųŲĪŻ

- ī”Ž¾ÖÓŽ▐Ż║ī”ļŖūė╬─╝■ų«ķgĄ─ā╚╚▌Å═ųŲĪóš│┘NĪóOLEŻ¼ęį╝░ī”ļŖūė╬─╝■┤“ėĪ║═┐ĮŲ┴Ą╚▓┘ū„▀MąąŽ▐ųŲĪŻ

ĪĪĪĪ(2)┼RĢrÖÓŽ▐║═ķLŲ┌ÖÓŽ▐ĪŻ╝ė├▄ŽĄĮyĄ─ÖÓŽ▐į┌░▓čbĢrĮyę╗ęÄäØ║═┘xėĶŻ¼└²╚ńŻ¼’@╩Š╝ė├▄╬─╝■ś╦ųŠĪó╩ų╣żĄŪõø║═╬─╝■┤“ėĪĄ╚ĪŻĄ½ī”ė┌ę╗ą®┼RĢr▓┘ū„(¤oÖÓŽ▐)Ż¼ŽĄĮy╣▄└ĒåT┐╔ęį═©▀^▀h│╠┼RĢr┘xėĶŻ¼▓óęÄČ©▓┘ū„Ą─┤╬öĄ╗“ĢrķgŻ¼│¼▀^ęÄČ©Ą─Ģrķg╗“┤╬öĄ║¾Ż¼┼RĢr┘xėĶĄ─ÖÓŽ▐īóĢ■│ĘõNŻ¼╚ńÅ═ųŲ║═┐ĮŲ┴Ą╚ĪŻ

ĪĪĪĪ(3)¬Ü┴óÖÓŽ▐║═╣▓ėąÖÓŽ▐ĪŻ╝ė├▄ŽĄĮyį┌ÖÓŽ▐▓╝ŠųĢrŻ¼┐╔ęį░┤ššĮM┐Ś(ČÓ╚╦)▀Mąą╣▓ŽĒÖÓŽ▐Ż¼ę▓┐╔ęį╩╣─│ę╗┐═æ¶Č╦¬Ü┴óōĒėą─│ą®ÖÓŽ▐ĪŻ

ĪĪĪĪ5.░▓╚½▓╝Šų

ĪĪĪĪį┌╝ė├▄ŽĄĮyųąŻ¼╔µ╝░░▓╚½▓╝ŠųĄ─å¢Ņ}ų„ę¬Ęų×ķŽĄĮy░▓╚½Īó╬─╝■ĮŌ├▄ĪóęŲäė┐žųŲęį╝░═Ō░l╬─╝■Ą╚ĪŻ▓╗═¼Ą─░▓╚½╩┬ĒŚąĶę¬▓╗═¼Ą─╚╦åTžōž¤Ż¼īŹąą░▓╚½ž¤╚╬Ī░ĘųÖÓĪ▒ųŲĪŻ

ĪĪĪĪ(1)ŽĄĮy░▓╚½ĪŻ╝ė├▄ŽĄĮy│²╩▄ĄĮėŗ╦ŃÖC▓┘ū„ŽĄĮy(Windows XPŽĄĮy)Ą─┐žųŲ═ŌŻ¼▀ĆĮ©ėąūį╔ĒĄ─░▓╚½¾wŽĄŻ¼Ęųäeī”ŽĄĮyĄ─░▓╚½▀Mąą┐žųŲĪŻ

- ╚šųŠ╣▄└ĒŻ║ī”╝ė├▄ŽĄĮy▀\ąą▀^│╠Ą─Ė„ĒŚ▓┘ū„▀MąąėøõøŻ¼╚ńŽĄĮy▀BŠW/öÓŠWĪóė├æ¶ĄŪõø/═╦│÷Īó╬─╝■╝ė├▄/ĮŌ├▄║═ŽĄĮyąČ▌d/╔²╝ē/▀M│╠/ÖÓŽ▐ūā╗»Ą╚▓┘ū„ĪŻ═©▀^╚šųŠ┐╔Ė∙ō■ė├æ¶├¹/IPĄžųĘ/ŠW┐©╠¢Īóėŗ╦ŃÖC├¹Īó▓┘ū„├¹ĘQ/Ģrķg/ā╚╚▌/ĮY╣¹ęį╝░▓┘ū„╩¦öĪĄ─įŁę“üĒĘų╬÷╝ė├▄ŽĄĮy▀\ąą▀^│╠ųą┐╔─▄░l╔·Ą─Ė„ĘNŪķørĪŻ╚šųŠā╚╚▌┐╔ęį═©▀^öĄō■ī¦│÷Ą──Ż╩ĮŻ¼ęįųĖČ©Ą─╬─╝■Ė±╩Į(╚ńxls╗“txtĄ╚)▒Ż┤µĪŻ

- ├▄╝ē╣▄└ĒŻ║ī”ė┌ė├æ¶üĒšfŻ¼ļŖūė╬─╝■Ą─ā╚╚▌┐╔─▄╔µ╝░ĄĮĖ„éĆĘĮ├µŻ¼▒Ż├▄ę▓Ęų×ķ▓╗═¼Ą─Ą╚╝ēŻ¼▀@Š═ąĶę¬ī”▓╗═¼├▄╝ēĄ─ļŖūė╬─╝■┘xėĶ▓╗═¼Ą─├▄╝ēĪŻäØĘų├▄╝ēęį╝░░┤▓╗═¼ŅÉäeĪó▓╗═¼▓┐ķTĄ─╬─╝■įOČ©├▄╝ēŻ¼│╔×ķ╩┬Ž╚įOČ©Īó╩┬║¾┘xėĶĄ─╩ųČ╬Ż¼╚ń├ž├▄╝ēĪóÖC├▄╝ēĪóĮ^├▄╝ē╗“š▀╝╝ąg╝ēĪóąąš■╝ē║═õN╩█╝ēĄ╚ĪŻ═¼ĢrŻ¼ī”ė┌▓╔ė├▓╗═¼├▄ĶĆĄ─ė├æ¶Ż¼į┌├▄╝ē╣▄└Ēųą▀MąąĮyę╗Ą─╣▄└Ē║═░lĘ┼ĪŻ

- ė├æ¶╣▄└ĒŻ║░┤ššąąš■ĮM┐ŚĄ──Ż╩Įīó▓┘ū„š▀Ęųäe╝{╚ļ▓╗ ═¼Ą─ė├æ¶╣▄└Ē¾wŽĄŻ¼┘xėĶė├æ¶├¹║═ĄŪõø├▄┤aŻ¼▓óīóėŗ╦ŃÖC┼c ŲõĪ░ĮēČ©Ī▒Ż¼╩╣▓┘ū„š▀ęį╝░ŽÓæ¬Ą─ėŗ╦ŃÖCĄ├ĄĮėąą¦┐žųŲĪŻ╩╣ŽÓ ═¼ĮM┐ŚĄ─▓┘ū„š▀ōĒėą╣▓═¼Ą─ÖÓŽ▐(╣▓ėąÖÓŽ▐)Ż¼═¼ĢrŻ¼Ė∙ō■ąĶ ę¬ĘųäeįOų├¬Ü┴ó╗“┼RĢrÖÓŽ▐ĪŻ▓┘ū„š▀ļxķ_įōĮM┐Ś║¾Ż¼ŽÓæ¬Ą─╣▓ ėąÖÓŽ▐▒╗╩š╗žĪŻ

- ▀h│╠╣▄└ĒŻ║ī”ė┌╝ė├▄ŽĄĮyĄ─╣▄└Ēš▀Ż¼═©▀^▀h│╠ī”Ė„éĆėŗ╦ŃÖC▀Mąą▒O┐žŻ¼Ģr┐╠┴╦ĮŌį┌╝ė├▄┐žųŲŽ┬Ą─▀\ąąĀŅæBŻ¼▓ó└¹ė├▀h│╠╣▄└Ē╣”─▄ī”ĮKČ╦ėŗ╦ŃÖC▀Mąą▀h│╠ŽĄĮy░▓čb/ąČ▌d/╔²╝ē/Ė³ą┬/═Żė├Īó▀M│╠š{š¹ĪóÖÓŽ▐╩┌ėĶęį╝░╚½▒P╝ė├▄Ą╚▓┘ū„ĪŻ

- ┴„│╠╣▄└ĒŻ║ī”ļŖūė╬─╝■Ą─╝ė├▄╩Ū╝ė├▄ŽĄĮyĄ─ų„ę¬╣”─▄Ż¼Č°ī”╝ė├▄Ą─ļŖūė╬─╝■▀MąąĮŌ├▄╩ŪĘŪ│Żųžę¬Ą─╩┬ĒŚĪŻ░┤ššąąš■ęÄätŻ¼ī”╝ė├▄╬─╝■Ą─ĮŌ├▄▒žĒÜ═©▀^ŽÓĻP╚╦åTĄ─īÅ┼·Ż¼Č°īÅ┼·┴„│╠Ą─▀xė├ąĶ░┤šš╬─╝■Ą─├▄╝ēüĒ┤_Č©ĪŻę“┤╦Ż¼╝ė├▄ŽĄĮyĄ─╣▄└Ēš▀ąĶę¬╩┬Ž╚░┤ššąąš■ęÄätįOėŗĮŌ├▄Ą─īÅ┼·┴„│╠Ż¼▓óī”┴„│╠▀Mąą╣▄└ĒĪŻ

- ĮKČ╦╣▄└ĒŻ║ī”╠Äė┌Šųė“ŠWā╚Ą─ėŗ╦ŃÖC(╚ń┼_╩ĮÖC)æ¬╝{╚ļ╝ė├▄ŽĄĮyĄ─╣▄└ĒĘČ«ĀŻ¼═©▀^┼cė├æ¶Ī░ĮēČ©Ī▒Ż¼╩╣ėŗ╦ŃÖC╩╝ĮK╠Äė┌╩▄┐žĀŅæBĪŻČ°ī”ė┌Įø│ŻęŲäėĄ─ėŗ╦ŃÖC(╚ń╣Pėø▒ŠļŖ─X)ätąĶę¬įOČ©ļxŠW╩╣ė├Ą─┐žųŲ(░³└©╩╣ė├Ģrķg║═┤╬öĄĄ╚)Ż¼Ę└ų╣ļxŠW║¾Ą─ą╣├▄╗“═Żė├ĪŻ

ĪĪĪĪ(2)╬─╝■ĮŌ├▄ĪŻĮø▀^╝ė├▄╠Ä└ĒĄ─ļŖūė╬─╝■ļm╚╗į┌╝ė├▄ŽĄĮy┐žųŲŽ┬ęįĪ░├„╬─Ī▒ĘĮ╩Į▀Mąą×gė[┼cŠÄ▌ŗŻ¼Ą½ļxķ_╝ė├▄ŽĄĮyŁhŠ│║¾Ż¼ätęįĪ░├▄╬─Ī▒Ą─ą╬╩Į┤µį┌Ż¼¤oĘ©▀Mąą×gė[║═ŠÄ▌ŗĪŻ┤╦ĢrŻ¼╝ė├▄╬─╝■ąĶę¬▀MąąĮŌ├▄╗“▐D├▄╠Ä└ĒŻ¼▓┼─▄ūā×ķ┐╔ęį×gė[╗“ŠÄ▌ŗĄ─╬─╝■ĪŻ

- ĮŌ├▄īÅ┼·Ż║į┌īÅ┼·┴„│╠Ą─ęÄĘČŽ┬Ż¼ąĶę¬ĮŌ├▄╠Ä└ĒĄ─ļŖūė╬─╝■═©▀^ĮŌ├▄╔Ļšłš▀Ą─╔ĻšłŻ¼╝ė├▄ŽĄĮyūįäėīóĮŌ├▄╔Ļšł║═ąĶę¬╝ė├▄Ą─╬─╝■(įŁ╩╝╬─╝■Ą─Ė▒▒Š)░lų┴īÅ┼·š▀Ż¼Įø▀^īÅ┼·š▀Ą─īÅ║╦╗“┼·£╩Ż¼╬─╝■ūįäėĮoėĶĮŌ├▄Ż¼▓ó░lŽ“ųĖČ©Ą─┤µĘ┼╬╗ų├ĪŻ

- ╝ė├▄ĮŌ├▄Ż║ī”ė┌┤¾┴┐╬┤╝ė├▄╗“╝ė├▄╬─╝■Ż¼╝ė├▄ŽĄĮy┐╔ęįųĖČ©īŻ╚╦╗“īŻÖC▀Mąą┼·┴┐╠Ä└ĒŻ¼═¼ĢrŻ¼ī”░▓čb╝ė├▄ŽĄĮyų«Ū░«a╔·Ą─ļŖūė╬─╝■Ż¼į┌░▓čb╝ė├▄ŽĄĮy║¾┐╔ę╗┤╬ąį▀h│╠┼·┴┐╝ė├▄╠Ä└ĒŻ¼ĮŌøQÜv╩Ę▀z┴¶å¢Ņ}ĪŻČ°ī”ė┌═Ō▓┐═©▀^┤µā”įOéõ(╚ńU▒PĪóęŲäėė▓▒P)▌ö╚ļĄ─╬─╝■Ż¼╝ė├▄ŽĄĮyį┌╬─╝■Įø▀^Ī░ŪÕČŠĪ▒║¾Ż¼ūįäėĮoėĶ╝ė├▄╠Ä└ĒĪŻ

- ├▄ĶĆ▐DōQŻ║ī”ę╗ą®┤¾ą═╝»łF╣½╦Š(ōĒėąėŗ╦ŃÖC┴┐▀_400┼_ęį╔Ž)Ż¼Ųõūė╣½╦Š╗“ĻPµI▓┐ķT(╚ń╝╝ągųąą─)┼cę╗░Ń▓┐ķTų«ķg▓╔ė├▓╗═¼Ą─├▄ĶĆī”ļŖūė╬─╝■▀Mąą╝ė├▄╠Ä└ĒŻ¼╦³éāų«ķgĄ─╬─╝■Į╗┴„ąĶę¬▀Mąą├▄ĶĆ▐DōQ╠Ä└ĒĪŻ═©▀^├▄ĶĆ▐DōQŻ¼╩╣Įø▀^A├▄ĶĆ╝ė├▄Ą─╬─╝■Ż¼ūā│╔B├▄ĶĆ╝ė├▄Ą─╬─╝■Ż¼╬─╝■Ą─Į╗┴„╩╝ĮK╠Äė┌┐žųŲĀŅæBĪŻ

ĪĪĪĪ(3)ęŲäė┐žųŲĪŻļSų°╣Pėø▒ŠļŖ─XĄ─Ųš╝░Ż¼ęŲäė▐k╣½─Ż╩ĮįĮüĒįĮ▒╗ÅVĘ║▓╔ė├Ż¼ī”╣Pėø▒ŠļŖ─XĄ─┐žųŲę▓│╔×ķą┼Žó░▓╚½ĘĮ├µĄ─ų„ę¬å¢Ņ}ų«ę╗ĪŻ┤¾ČÓöĄ╝ė├▄ŽĄĮyĄ─æ¬ė├ŁhŠ│╩Ū╗∙ė┌TCP/IPģfūhĄ─Šųė“ŠWŻ¼ę“┤╦Ż¼ī”╣Pėø▒ŠļŖ─XąĶę¬▀MąąļxŠWįS┐╔įOų├Ż¼╩╣╣Pėø▒ŠļŖ─Xę▓╠Äė┌╝ė├▄┐žųŲĘČć·ĪŻ

- ļxŠWįS┐╔Ż║ī”ė┌ęŲäė╩╣ė├Ą─ėŗ╦ŃÖCŻ¼╝ė├▄ŽĄĮy┐╔ęį░┤šš╩╣ė├ī”Ž¾Ą─ąąš■Ąž╬╗Īó╣żū„ė├═Šęį╝░╩╣ė├ĢrķgĄ╚ę“╦žĮoėĶķLŲ┌ĪóČ╠Ų┌║═┼RĢrļxŠW╩╣ė├Ż¼▓óęÄČ©ŲõŠ▀¾wĄ─╩╣ė├Ģrķg║═▓┘ū„┤╬öĄĪŻ

- öÓŠWįS┐╔Ż║ė╔ė┌ŠWĮjĘĆČ©Ą─įŁę“Ż¼Šųė“ŠWā╚Ą─ėŗ╦ŃÖC┐╔─▄Ģ■«a╔·╦▓ķg(╗“Č╠Ģr)öÓŠWĪŻ×ķ┴╦▒ŻūC╝ė├▄ŽĄĮyĄ─š²│Ż▀\ąąŻ¼į┌░▓čb▓╝ŠųĢræ¬ėĶęį┐╝æ]Ż¼Įo│÷ę╗Č©Ą─╚▀ėÓČ╚ĪŻ

ĪĪĪĪ(4)═Ō░l╬─╝■ĪŻį┌ī”═ŌĮ╗┴„ĢrŻ¼Ž“═ŌĘĮ╠ß╣®Ą─╬─╝■┐╔─▄╩ŪĪ░├„╬─Ī▒Ż¼ę▓┐╔─▄Ī░├▄╬─Ī▒Ż¼▀@Š═ąĶę¬į┌▓╝Šų╩Ū▓╔ė├▓╗═¼Ą─▓▀┬įĪŻ╝ė├▄╬─╝■Ą─═Ō░l┐╔═©▀^ą┼╚╬Ó]Žõ(├„╬─)║══Ō░l░³(├▄╬─)Ą─ą╬╩Į▀MąąŻ¼╩╣═Ō░l╬─╝■Ą├ĄĮėąą¦Ą─┐žųŲĪŻ

ĪĪĪĪ╚²ĪóĮY╩°šZ

ĪĪĪĪ╝ė├▄ŽĄĮyĄ─▓╝Šų┼c▓▀äØĻPŽĄĄĮ╝ė├▄ŽĄĮyĄ─š²┤_īŹ╩®Ż¼ę▓ĻPŽĄĄĮą┼Žó░▓╚½╣▄└Ē─Ż╩ĮĄ─š²│Ż▀\ąąĪŻ═©▀^ī”ĮM┐ŚĪó░▓čbĪó▀M│╠ĪóÖÓŽ▐║═░▓╚½Ą╚ĘĮ├µĄ─š²┤_▓╝Šų▓▀äØŻ¼┐╔ęį╩╣╝ė├▄ŽĄĮyĄ─Ė„ĒŚ╣”─▄Ą├ĄĮėąą¦Ą─░lō]Ż¼ÅžĄūČ┼Į^ė├æ¶ļŖūėą┼ŽóĄ─ą╣┬®Ż¼×ķė├æ¶Ą─▀Mę╗▓Į░lš╣äōįņ┴╝║├Ą─ŁhŠ│ĪŻ

║╦ą─ĻPūóŻ║═ž▓ĮERPŽĄĮyŲĮ┼_╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śIäšŅIė“ĪóąąśIæ¬ė├Ż¼╠N║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śIäš╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśIäšŅIė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śIĻPūóERP╣▄└ĒŽĄĮyĄ─║╦ą─ŅIė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śIą┼Žó╗»Į©įO╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ćŲĘ┼ŲĪŻ

▐D▌dšłūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠWhttp://m.guhuozai8.cn/

▒Š╬─ś╦Ņ}Ż║ļŖūė╬─╝■╝ė├▄ŽĄĮyĄ─ęÄäØ┼c▓┐╩

▒Š╬─ŠWųĘŻ║http://m.guhuozai8.cn/html/consultation/1083952534.html